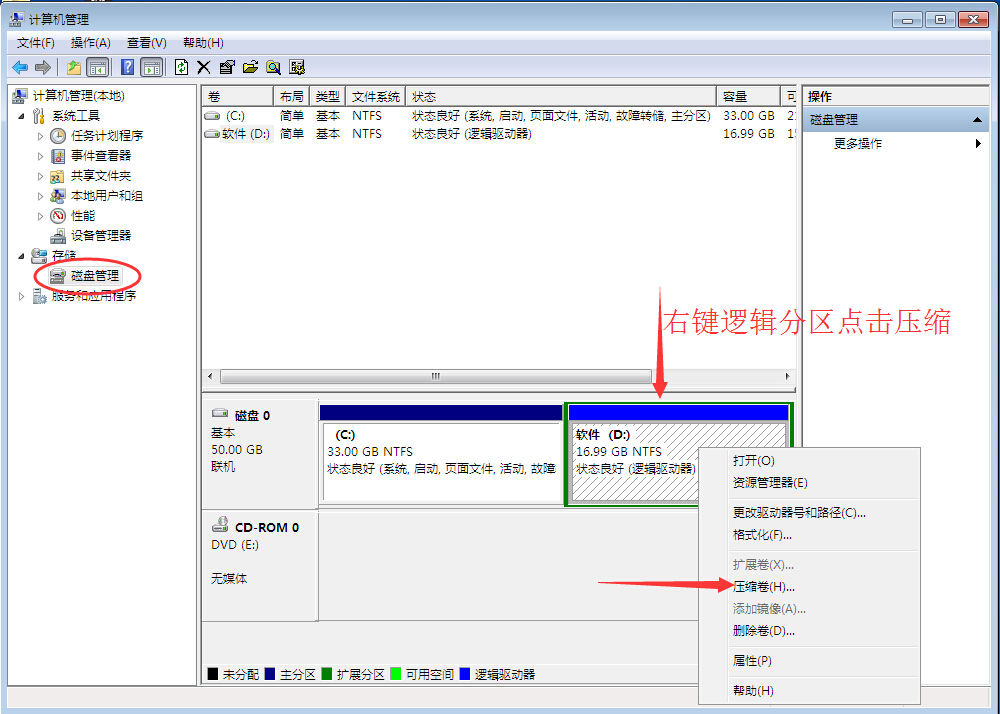

数据库死锁产生的场景和解决方法

一、什么是死锁 加锁(Locking)是数据库在并发访问时保证数据一致性和完整性的主要机制。任何事务都需要获得相应对象上的锁才能访问数据,读取数据的事务通常只需要获得读锁(共享锁),修改数...

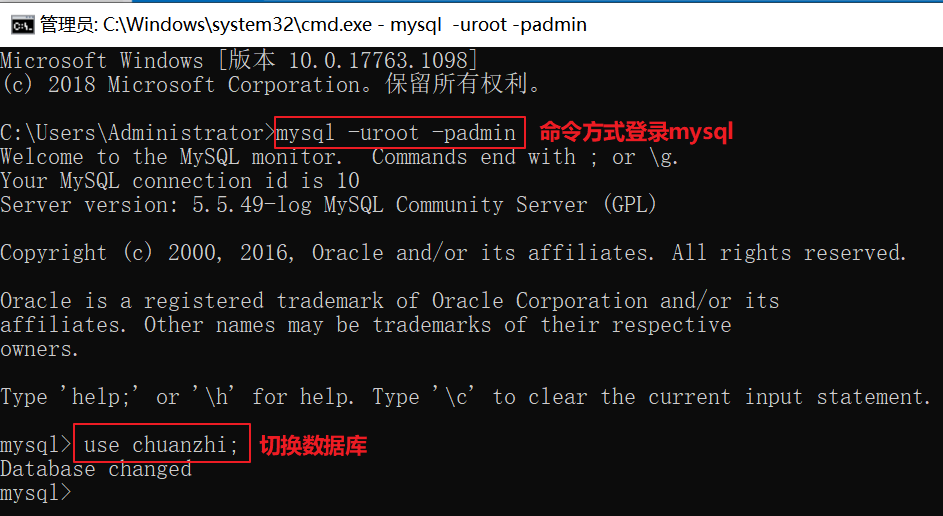

HTTPS的握手机制详解

本文深入的讲解HTTPS,用实战抓包的方式,带大家再来窥探一次 HTTPS。 提纲 TLS 握手过程 HTTP 由于是明文传输,所谓的明文,就是说客户端与服务端通信的信息都是肉眼可见的,随意使用一个抓包...

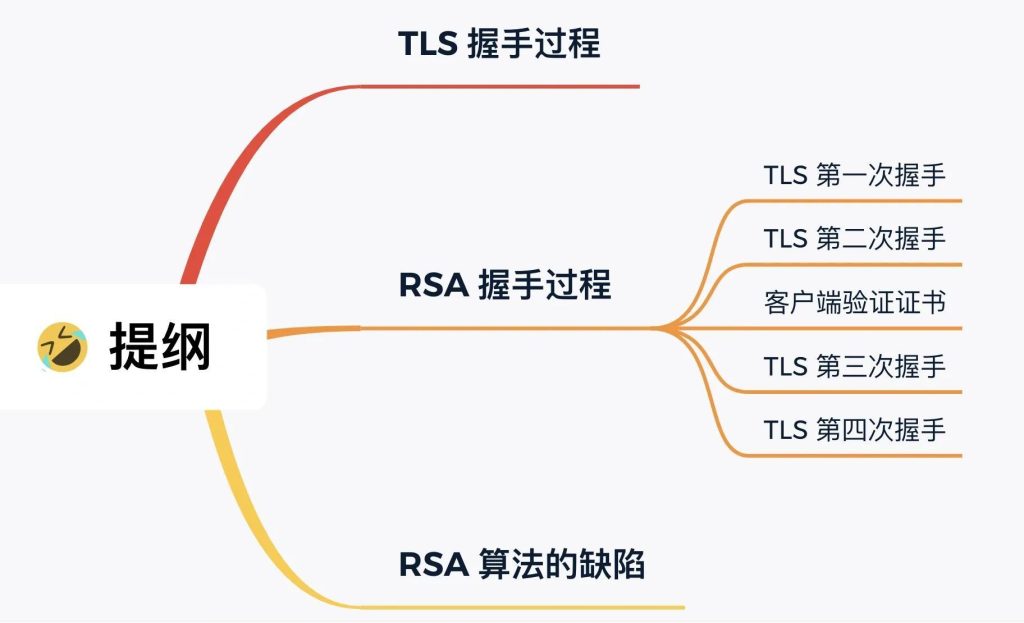

Linux盘分区:合理规划硬盘空间,高效运用!

在日常使用电脑的过程中,我们经常会遇到需要对硬盘进行分区的情况。 而对于使用 Linux 操作系统的用户来说,熟练掌握盘分区技巧尤为重要。 本文将介绍如何合理规划你的硬盘空间,帮助你更好...

如何架构Linux服务器(重构Linux服务器架构)

架构 Linux 服务器涉及到多个方面,包括硬件选择、操作系统安装、网络配置、安全设置和应用程序部署。 以下是一些建议和步骤来帮助您架构一个 Linux 服务器: 选择硬件:根据您的需求选择适当的...

使用C++23从零实现RISC-V模拟器:指令解析

这章内容将会进一步解析更多的指令,此外将解析指令的过程拆分为一个单独的类,采用表格驱动的方式,将数据和逻辑分离,降低了 if else 嵌套层数。 这部分依旧改动不多,只增加了七个指令。此外...

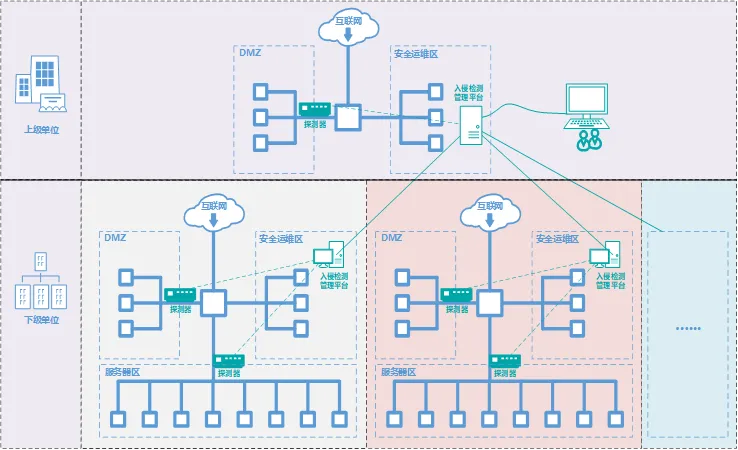

什么是入侵检测系统,有哪些分类?

在现在网络中,攻击无处不在,可以不夸张的说,每一秒都有企业或者个人被网络攻击。有人说了,不是有防火墙嘛? 确实,防火墙是防止有害和可疑流量流入系统的首选解决方案,但是防火墙并不能保...

为什么会有混合持久化,其有哪些优缺点?

RDB 优点是数据恢复速度快,但是快照的频率不好把握。频率太低,丢失的数据就会比较多,频率太高,就会影响性能。 AOF 优点是丢失数据少,但是数据恢复不快。 为了集成了两者的优点, Redis 4.0...