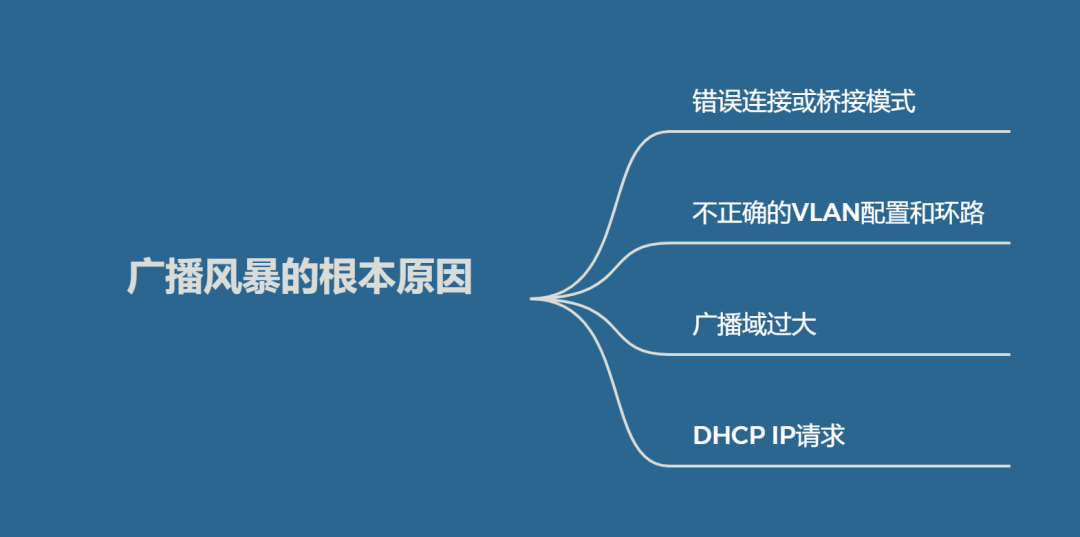

广播风暴的根本原因是什么?

错误连接或桥接模式: 当用户将设备错误地连接到网络中的另一个端口,特别是连接到交换机端口而不是集线器端口时,这可能导致广播帧被捕获并在网络中循环。在某些情况下,如果设备连接到了...

对线面试官 – TCP_IP四层网络模型经典连环问

面试官:TCP、IP四层模型有了解吗?可以简单说说嘛。 不念:主要包括数据链路层、网络层、传输层、应用层。 面试官:可以简单聊聊什么是OSI七层网络模型吗? 不念:可以的,其实它和四层网络模...

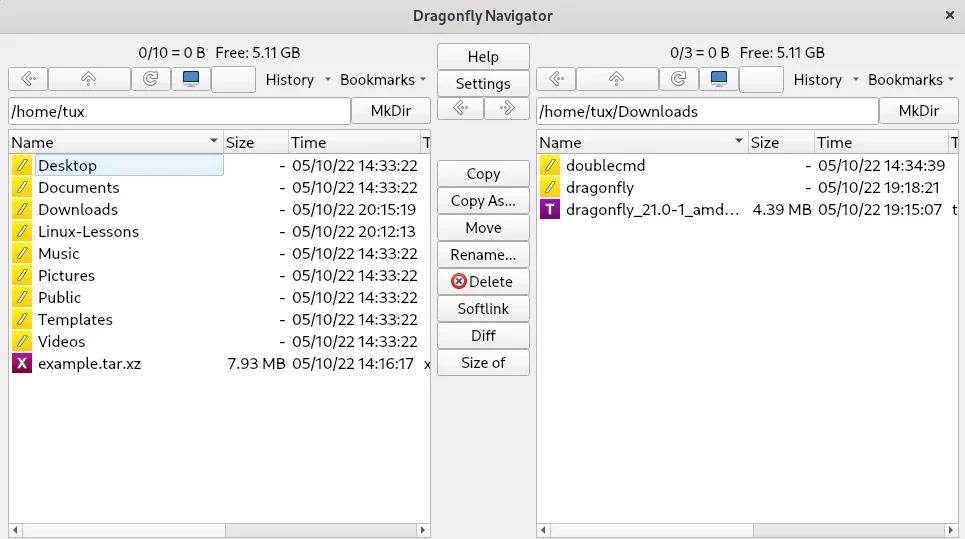

在Linux上试试这个基于Python的文件管理器

Dragonfly Navigator 是用 Python 和 Qt 编写的通用文件管理器。 Dragonfly Navigator 是用 Python 和 Qt 编写的通用文件管理器。它易于安装和使用,并且是 Python 可以做什么的一个很好的例子...

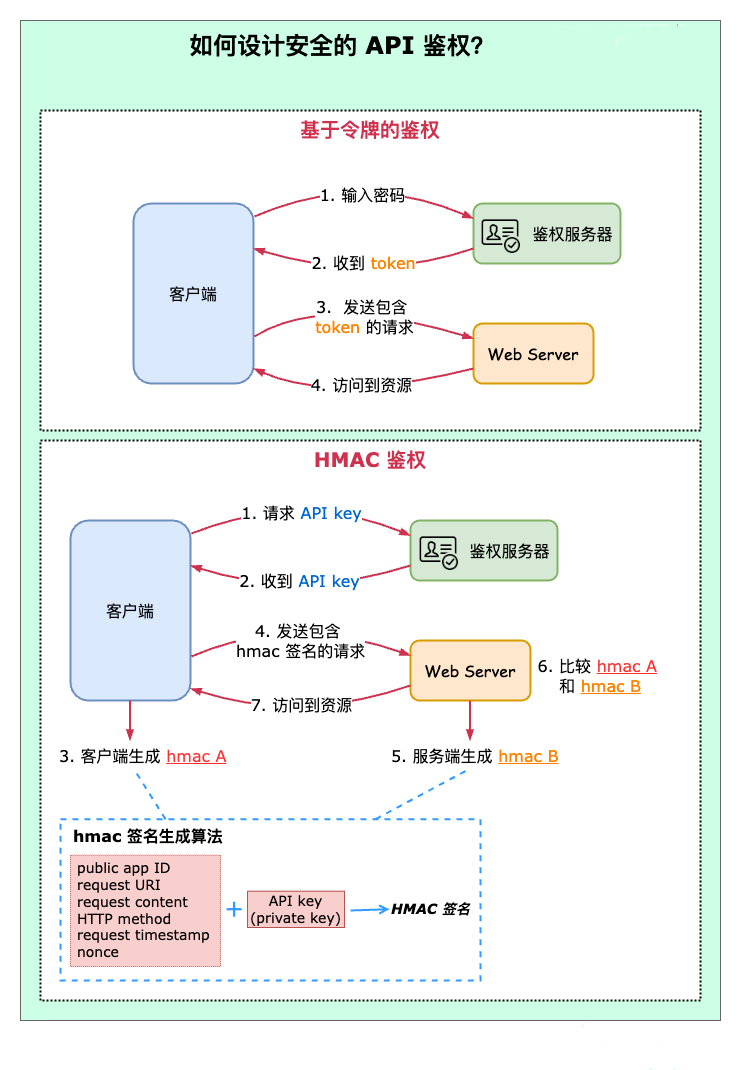

如何设计安全的API调用

如何为网站设计安全的API访问? 我们在设计一个网站或平台的时候,经常需要向用户开放API访问。 这样用户就可以程序化地调用一些功能,举几个例子: 交易所开放API让用户可以进行低时延的程序化...

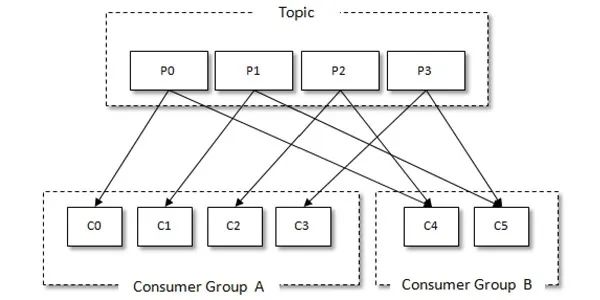

Kafka Consumer消费消息和Rebalance机制

Kafka Consumer Kafka 有消费组的概念,每个消费者只能消费所分配到的分区的消息,每一个分区只能被一个消费组中的一个消费者所消费,所以同一个消费组中消费者的数量如果超过了分区的数量,将...

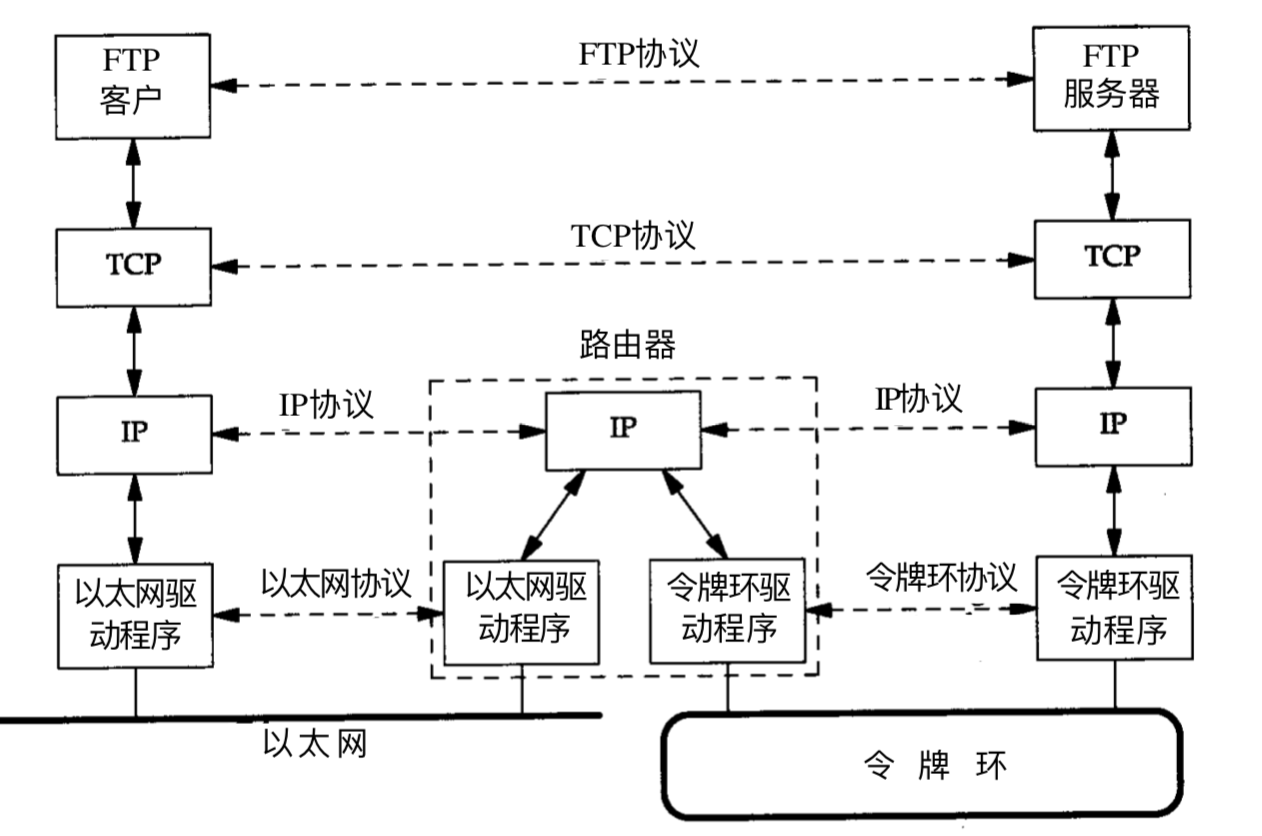

什么是FTP、SSH、NFS

在使用Linux中开发的时候,我们可以选择启用一些网络服务方便我们进行开发,加快开发的进度。 现在很多用Linux进行开发的工程师,他们大多都是在windows系统上安装虚拟机,然后在虚拟机中安装Li...

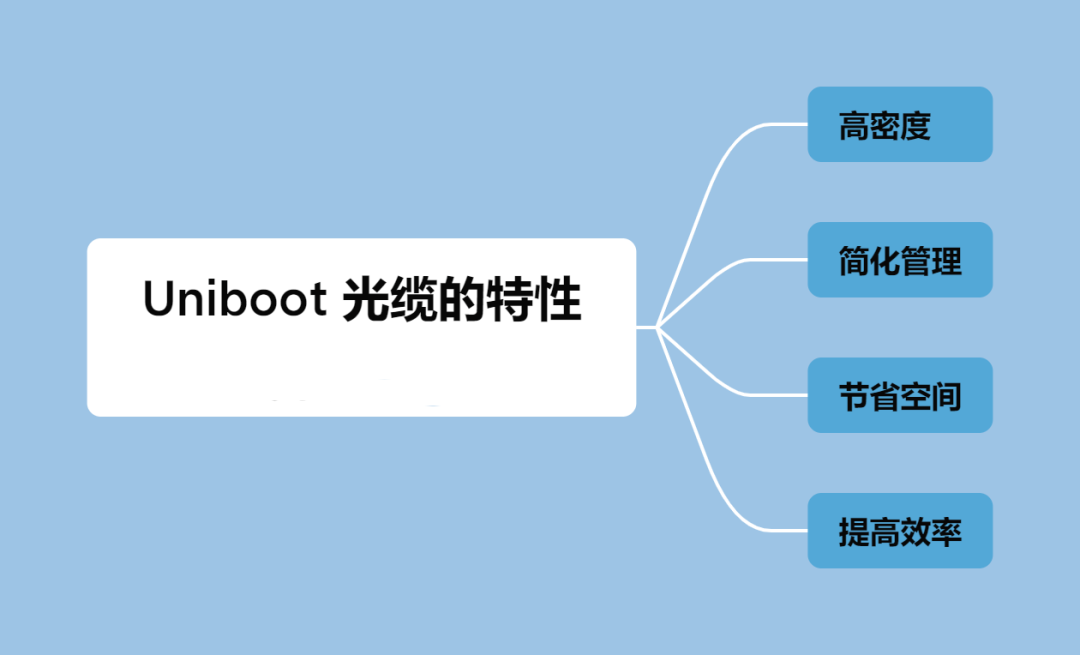

Uniboot光缆的特性

Uniboot 光缆有几个显著的特性: 高密度: Uniboot 光缆设计上具有高密度的特性。由于它结合了两个光纤,因此可以在相同的空间内提供更多的连接。 简化管理: Uniboot 光缆可以将两个连接合并为一...