排序

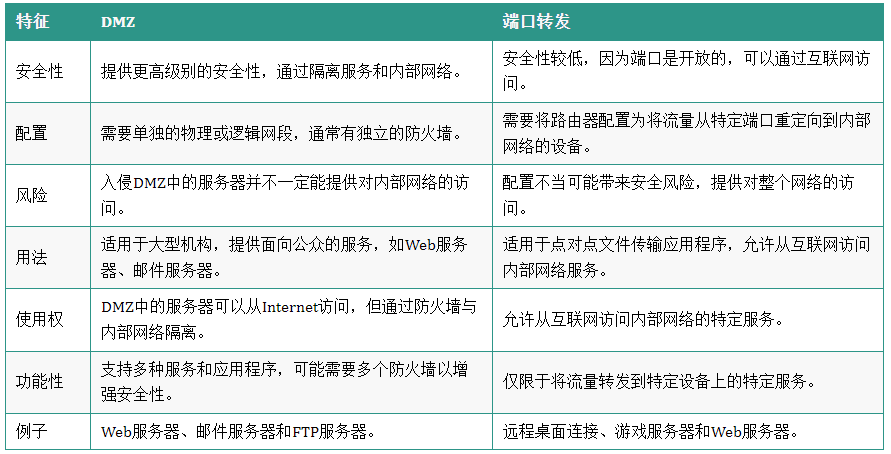

dmz与端口转发的区别

特征DMZ端口转发安全性提供更高级别的安全性,通过隔离服务和内部网络。安全性较低,因为端口是开放的,可以通过互联网访问。配置需要单独的物理或逻辑网段,通常有独立的防火墙。需要将路由器...

什么是Access数据库?(Access数据库有什么特点)

Microsoft Access(简称Access)是一款由微软公司开发的关系型数据库管理系统(RDBMS)。它是Microsoft Office套件的一部分,专为桌面应用程序设计。 Access主要用于创建小型到中型的数据库应用...

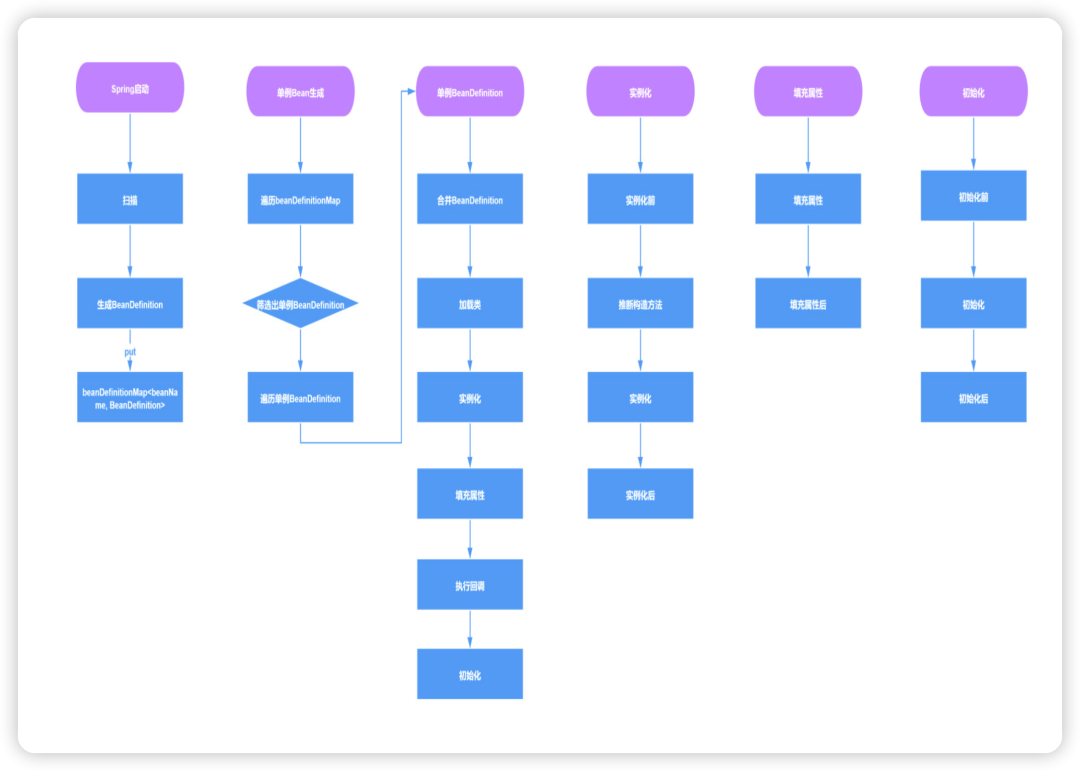

Spring中的Bean创建的⽣命周期有哪些步骤

Spring中⼀个Bean的创建⼤概分为以下⼏个步骤: 推断构造⽅法 实例化 填充属性,也就是依赖注⼊ 处理Aware回调 初始化前,处理@PostConstruct注解 初始化,处理InitializingBean接⼝ 初始化后,...

什么是关系型数据库?(关系型数据库有哪些)

关系型数据库(Relational Database)是一种基于关系模型的数据库。 关系模型是由数学家兼计算机科学家Edgar F. Codd于1970年提出的一种数据模型。 关系型数据库使用结构化查询语言(SQL)作为...

LibreOffice和OpenOffice的相似与不同之处

LibreOffice 与 OpenOffice 是两个流行的微软办公套件的 开源替代品。 如果你正在寻找一个具备文字处理、电子表格、演示和其他几个程序的开源办公套件,那么这两个办公软件都可以推荐。 然而,...

端口的选举原则是什么

根桥选举原则 最小BID原则: 设备通过比较BID(Bridge ID)来选举根桥。 BID由桥优先级(Bridge Priority)和桥MAC地址构成,其中高16位是桥优先级,低48位是MAC地址。 被选举为根桥的设备是BI...

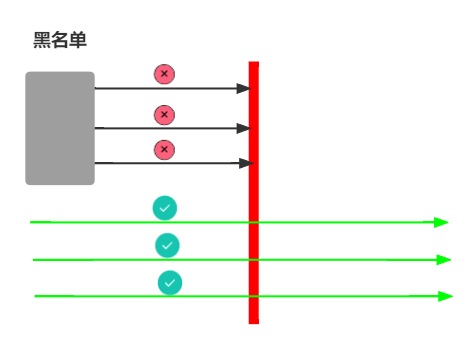

如何对恶意IP地址进行拦截,腾讯云Web防火墙详细实现教程!

一、概述 在平时上网中,我们经常听到“xxx被拉入黑名单”、“把xxx加入白名单”,黑白名单成了禁止访问和允许访问的代名词,黑白名单是一种常见的安全机制,用于隔离流量,然后对隔离的流量采...

MySQL核心模块揭秘|二阶段提交prepare阶段

1. 二阶段提交 二阶段提交,顾名思义,包含两个阶段,它们是: prepare 阶段。 commit 阶段。 我们只考虑 SQL 语句操作 InnoDB 表的场景,对于用户事务,是否使用二阶段提交,取决于是否开启了 ...