排序

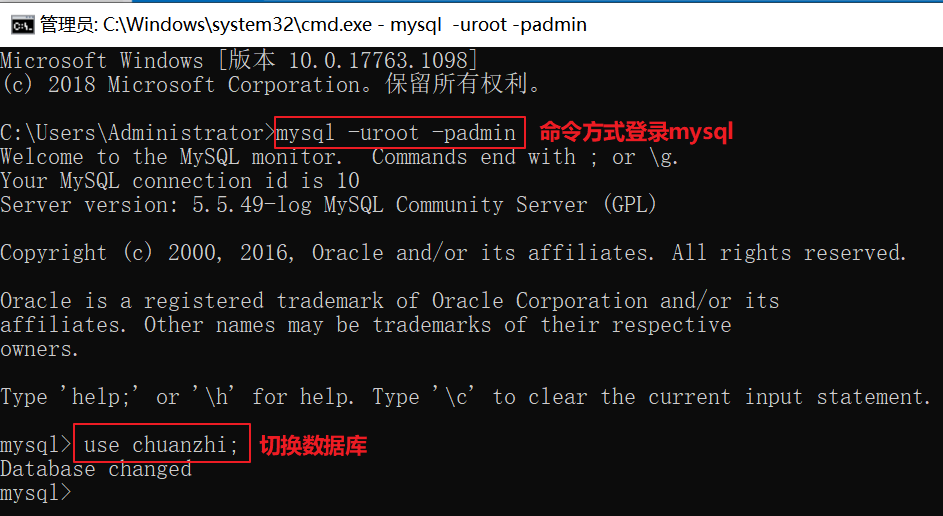

数据库死锁产生的场景和解决方法

一、什么是死锁 加锁(Locking)是数据库在并发访问时保证数据一致性和完整性的主要机制。任何事务都需要获得相应对象上的锁才能访问数据,读取数据的事务通常只需要获得读锁(共享锁),修改数...

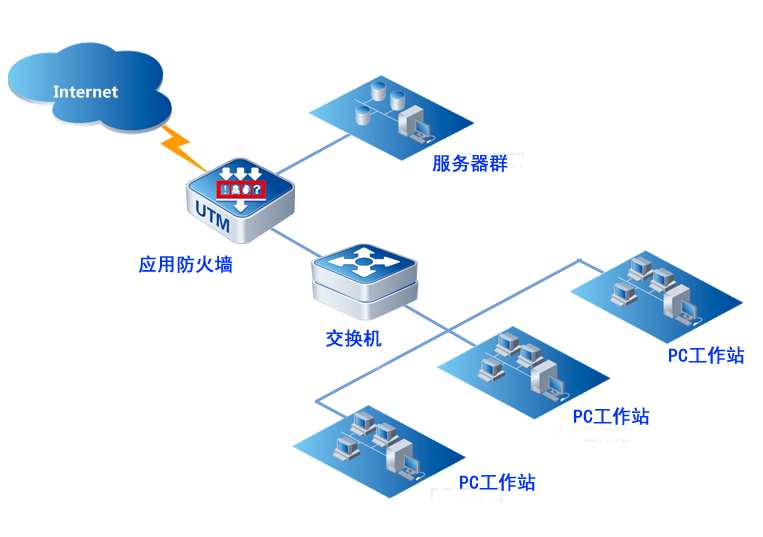

防火墙的优点有哪些

网络保护:防火墙可以有效地阻止未经授权的访问和恶意流量进入网络,从而保护网络资源、数据和系统免受攻击。 访问控制:防火墙允许管理员配置规则,控制哪些流量可以进入或离开网络。这使得网...

什么是CIDR(无类域间路由)

CIDR,全称为Classless Inter-Domain Routing(无类域间路由),是一种用于分配 IP 地址的方法,旨在更有效地利用地址空间。 它引入了前缀长度的概念,通过指定网络前缀的位数,使网络管理员能...

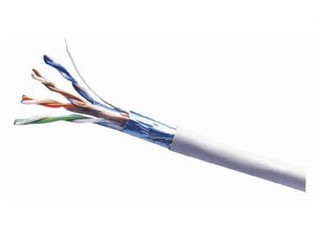

网络工程中超五类、六类、超六类网线怎么选择?

设计网络系统的一个重要原则是尽量将整个计算机网络的传输瓶颈尽量从无源网络中排除,正常情况下应使其形成于交换机背板上或服务器连接上,这样一来才能易于网络升级,保护用户投资。因此使用六...

压缩文件密码如何破解?

1. 前言 在日常工作或学习中,我们常常会接触到一些压缩文件,比如zip,rar等。 这些文件通常会被设定一个密码,以防止未经授权的用户访问。 然而,当我们忘记这些压缩文件的密码时,就需要一些...

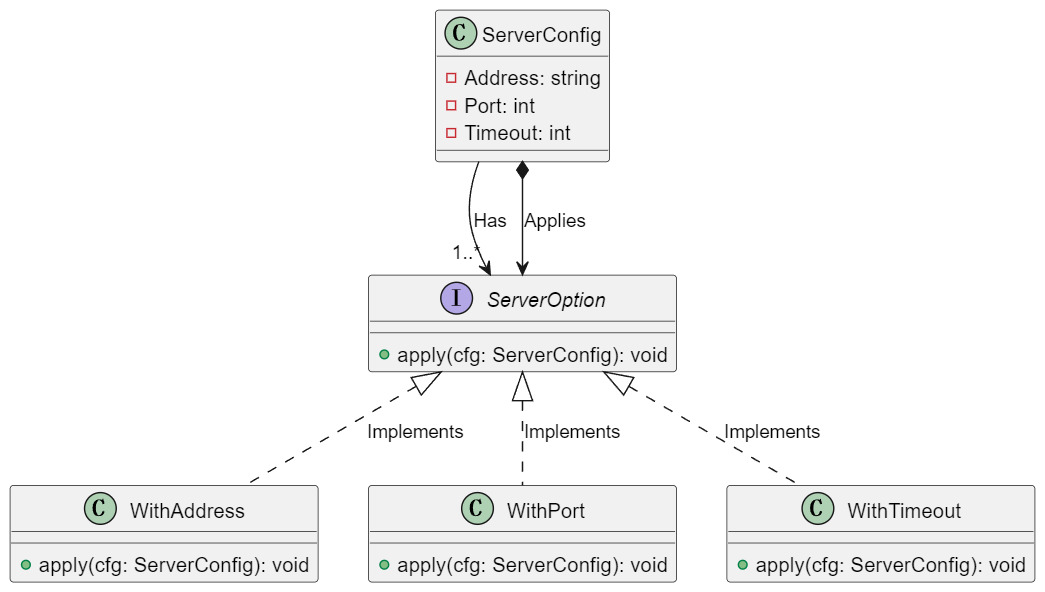

使用C++23从零实现RISC-V模拟器:指令解析

这章内容将会进一步解析更多的指令,此外将解析指令的过程拆分为一个单独的类,采用表格驱动的方式,将数据和逻辑分离,降低了 if else 嵌套层数。 这部分依旧改动不多,只增加了七个指令。此外...

Kafka在什么情况下会出现消息丢失及解决方案

消息发送 ack=0,不重试 producer发送消息完,不管结果了,如果发送失败也就丢失了。 **ack=1,leader crash ** producer发送消息完,只等待lead写入成功就返回了,leader crash了,这时followe...

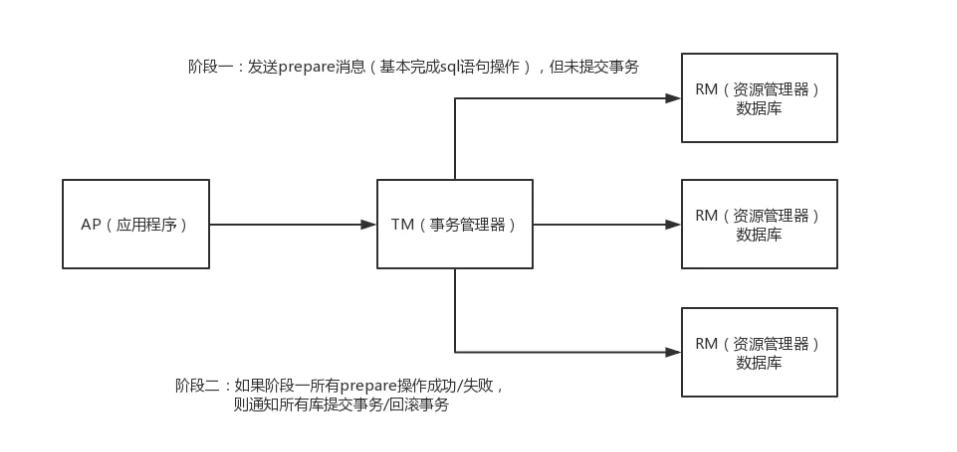

对比两阶段,三阶段有哪些改进

两阶段协议 第一阶段(prepare):每个参与者执行本地事务但不提交,进入ready状态,并通知协调者已经准备就绪。 第二阶段(commit):当协调者确认每个参与者都ready后,通知参与者进行commit...