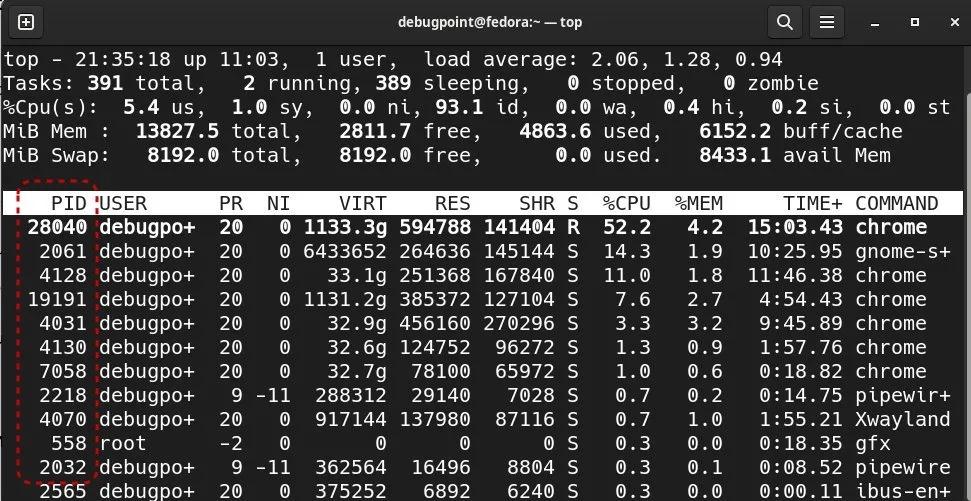

如何在Linux中找到一个进程ID,并杀死它

一个简单的教学展示,教你如何找到正在运行中的进程 ID 并杀死它,你可以使用终端或者 GUI,这个方法适用于各类 Linux 发行版。 你的 Linux 系统中运行的应用可能会让你的电脑变慢,特别是你的...

机架式服务器和刀片式服务器有什么区别

处理能力 机架式服务器:通常提供较为标准的处理能力,适用于一般工作负载。 刀片式服务器:由于高密度设计,可以在相同物理空间内提供更多的处理能力,适用于需要大规模计算的场景,如高性能计...

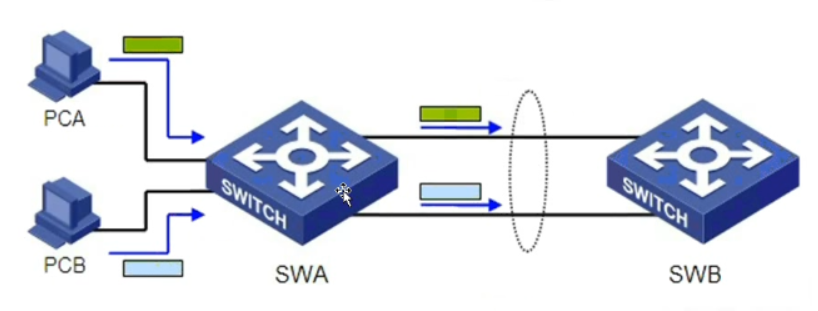

链路聚合的优点有哪些

链路聚合bond有以下几个优点: 提高网络的带宽,因为多个网卡可以同时传输数据,相当于增加了网络的通道 。 提高网络的可用性,因为如果某个网卡出现故障,其他网卡可以自动接管流量,避免了网...

Linux scp命令详解(scp命令的基本语法及示例)

scp(secure copy)命令是一种基于SSH(Secure Shell)协议的安全文件传输工具,用于在本地计算机和远程计算机之间或远程计算机之间复制文件。 它通常用于Linux和Unix系统,不过也可以在Windows...

什么是6G网络,有哪些特点

6G是指第六代移动通信技术,是5G的后继者。 它被设计为一种更高级、更先进的无线通信技术,旨在提供比5G更快的速度、更低的延迟和更大的网络容量。 6G特点 超高数据速率: 6G的一个主要目标是...

服务器无法正常运行是什么原因导致的?

服务器相对其他类型的主机稳定性更高,但其复杂的构造也导致不稳定的影响较多,在没有专业团队帮助的前提下最好不要擅自进行修复,但可以从以下几个方面先行判断: 服务器无法运行的原因 服务器...

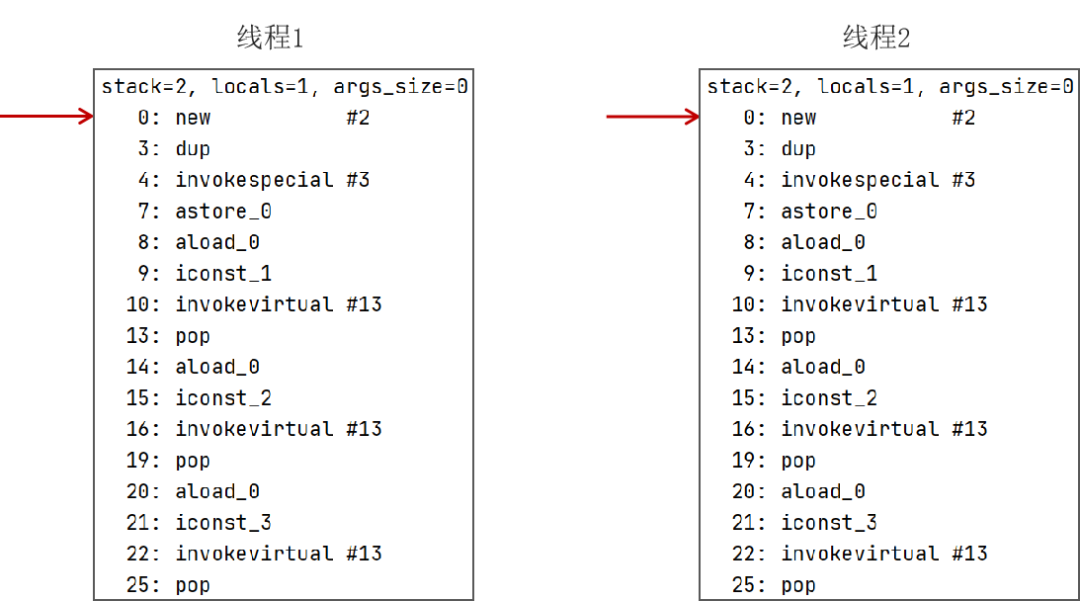

服务器运维需要掌握哪些技术?

需要会以下内容: 1、熟悉linux基本操作命令、网络基本配置、网络路由及防火墙服务配置。 2、熟悉shell脚本语言,熟悉C、Java、Python其中一种或多种。 3、Linux系统服务网络基础(重点难...