最新发布第16页

oracle存储过程实例详解(oracle存储过程语法详解)

Oracle数据库中的存储过程是一种用于封装特定业务逻辑的可重用数据库对象。 存储过程可以有输入参数、输出参数,甚至可以返回结果集。 以下是一个Oracle存储过程的实例和详解: 假设我们有一个...

Autohotkey自动化软件简单使用

AutoHotkey 是一款免费且开源的自定义脚本语言。 它最初旨在提供简单的键盘快捷键或热键,快速的宏创建和软件自动化。 目前 AutoHotkey 综合扩展功能非常很多,但语法非常繁琐,而且以前的 v1 ...

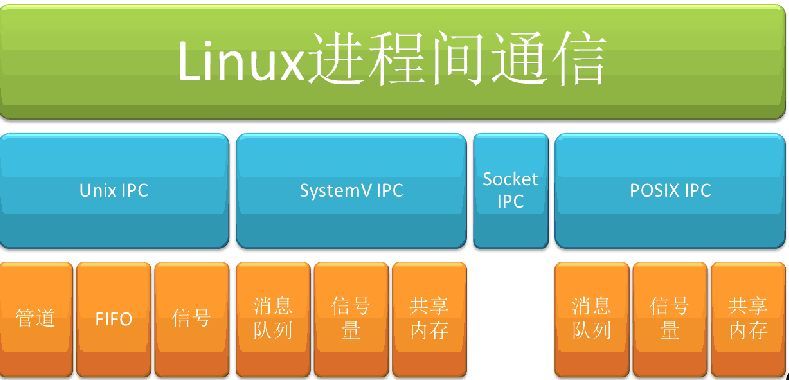

Linux新建文件夹(Linux文件管理及命令使用)

在 Linux 中,您可以使用 mkdir 命令来创建新的文件夹(目录)。 以下是一些使用 mkdir 命令的示例: 在当前目录下创建一个名为 new_directory 的新文件夹: mkdir new_directory 创建一个包含...

Linux shell脚本中特殊字符含义有哪些

在Linux Shell脚本中,预定义了一些特殊参数,它们分别代表不同的含义和返回值,下面逐一进行总结。 1. 【$0】:脚本名 $0返回当前执行的shell脚本的名称。 2.【1-9】:命令行参数1到9 $1-$9这9...

Linxu如何拷贝文件夹(Linux文件夹复制命令)

在Linux中,可以使用cp命令来拷贝文件夹及其内容。 为了递归地拷贝文件夹及其子文件夹和文件,需要使用-r(或--recursive)选项。 以下是使用cp命令拷贝文件夹的基本语法: cp -r source_direct...

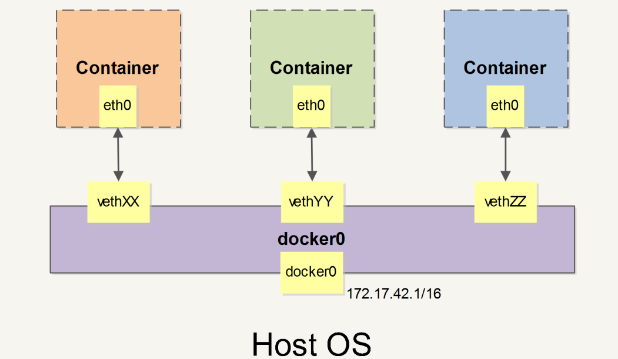

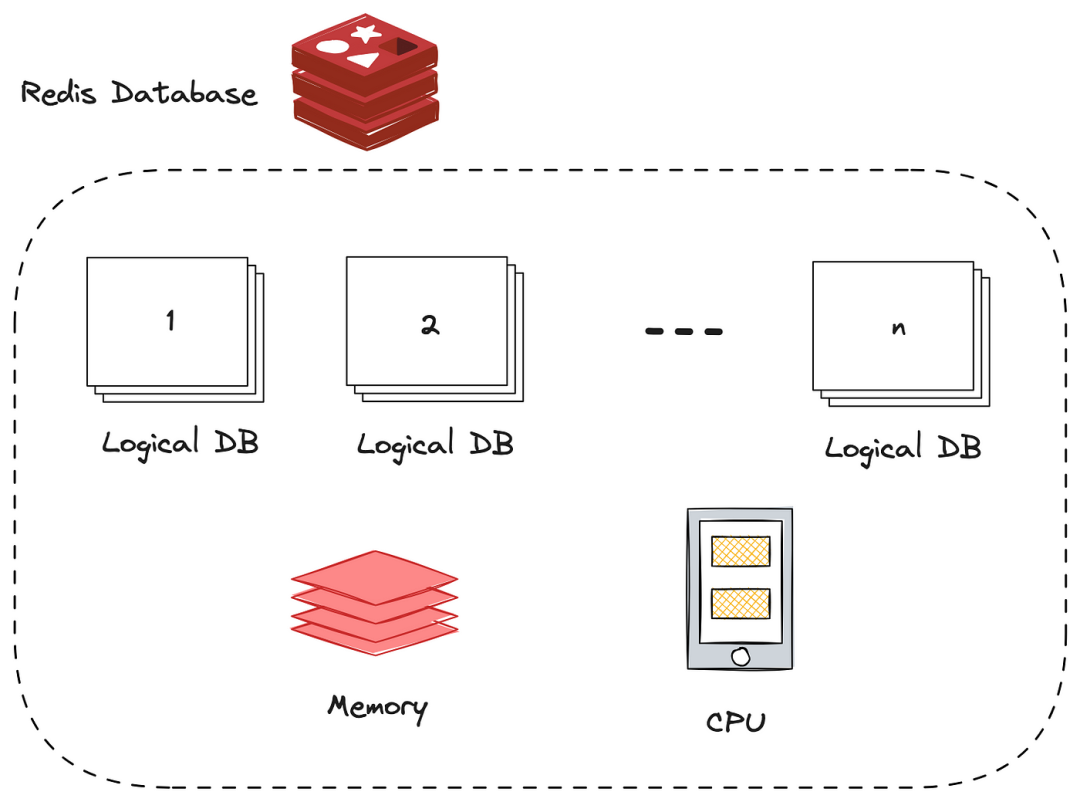

生产环境中docker网络该如何配置

在生产环境中,Docker的网络配置是确保容器之间以及容器与外部网络之间正常通信的关键环节。 第一部分、基础知识 这里先看一下Docker网络的几种模式: Bridge模式:Docker默认的网络模式,它会...

Linux如何查看ftp端口(Linux FTP端口的方法)

在Linux系统下,有多种方法可以用来查看FTP端口。 FTP(File Transfer Protocol)通常使用21端口。 以下是几种检查FTP端口的方法: 使用netstat命令 在终端输入以下命令来查看当前正在监听的端...

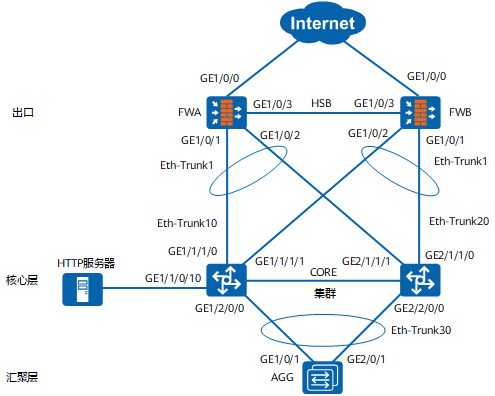

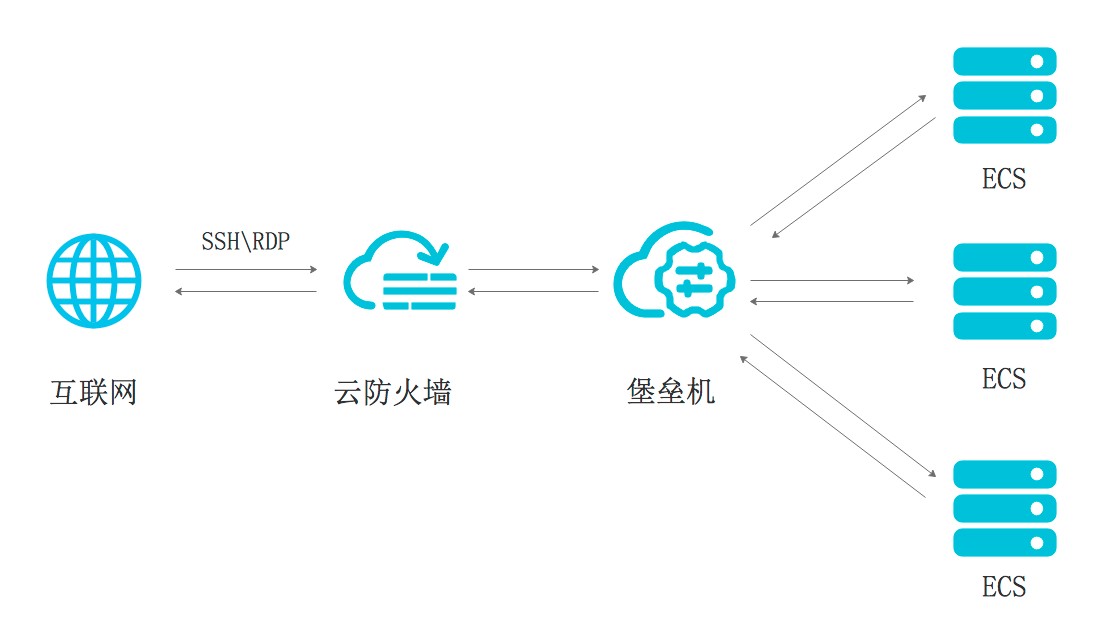

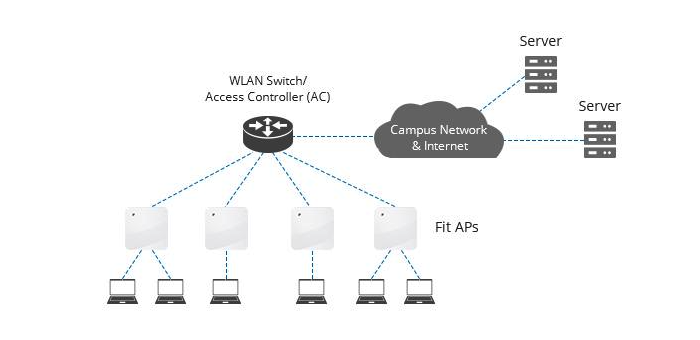

大型园区网络出口安全配置案例(附配置脚本下载)

1、安全需求 下面以园区典型组网为例,主要介绍园区出口安全的部署。具体业务安全要求如下表: 编号安全需求内容1内网用户可以正常访问Internet资源,但只能访问教育/科学类、搜索/门户类网站。...