最新发布第360页

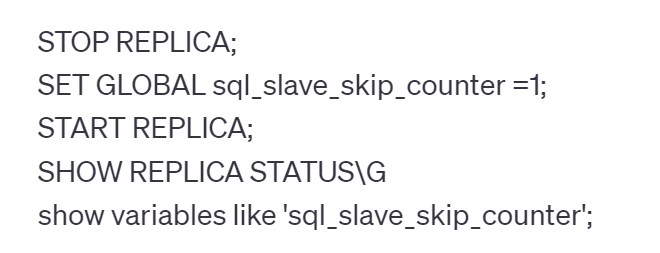

MySQL版本查询指南:命令与解读方法

在使用MySQL数据库时,有时候我们需要确定当前正在运行的MySQL版本,例如在解决一些与版本相关的问题,或者在考虑进行版本升级时。 本文将介绍在MySQL中如何查看版本,并解读返回的信息。 使用...

API接口调用攻略:步步深入理解API调用流程与实践

API(应用程序接口)作为软件组件之间进行通信的桥梁,了解如何正确地调用API是每个开发者必备的技能。 本文将详细讲解API接口的调用过程和实践方法。 1. 理解API接口 在开始调用API之前,我们...

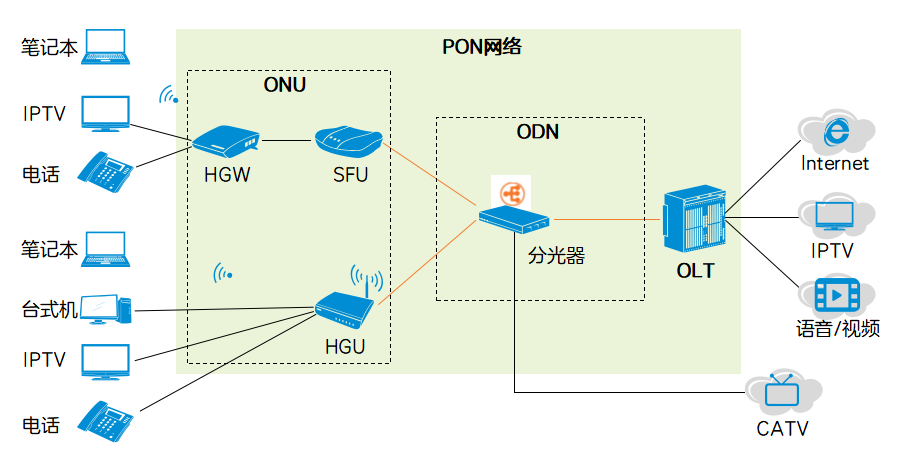

pon网络的工作原理及过程

1、PON网络简介 PON(Passive Optical Network,无源光网络)是一种光纤接入技术,它使用无源设备(如分光器)在用户和网络提供商之间建立物理连接。 PON网络的主要优点是能够提供高带宽,低延...

CRDT协同编辑:另一种顺序一致性算法Tree-Based Indexing

上次我们讲解了顺序一致性算法Fractional Indexing。 这次我们来看看另一种方案,Tree-Based Indexing,一种基于树结构的顺序一致性算法。 该算法使用树来表示列表顺序,树的先序遍历的结果即列...

交换机加固有什么意义

网络安全威胁不断升级,黑客技术日趋复杂,交换机加固显得尤为重要。 交换机作为局域网中的核心设备,一旦遭受攻击,将导致整个网络的崩溃。 加固交换机能够有效预防网络攻击,保障数据的机密性...

前端中为何float会导致父元素塌陷?

破坏性 **破坏性**float-float破坏父标记的原始结构,导致父标记塌陷。最根本的原因是:**带有浮点集的元素将离开文档流**。最根本的原因是,浮动设计的初衷是解决文本围绕图片的问题。你应该记...

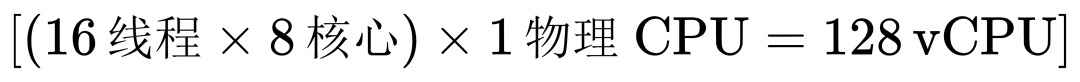

vcpu怎么计算

在计算vCPU前需要了解一些术语。 vCPU相关术语 Hypervisor Hypervisor,也被称为虚拟机监视器(VMM),是用于创建和运行虚拟机(VM)的软件。 它允许一台主机计算机通过虚拟共享其资源(如内存...

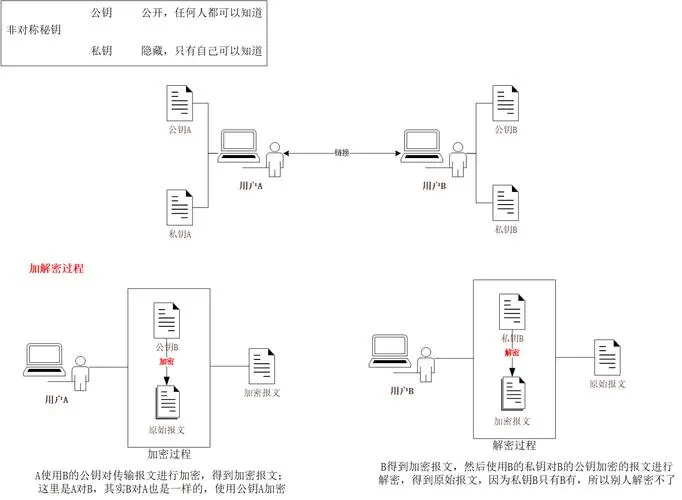

密码学精讲:对比对称加密与非对称加密算法的区别

在密码学中,加密算法是数据安全的重要保障,根据使用的密钥是否相同,加密算法分为对称加密和非对称加密。 本文将详细解析这两种加密算法的区别。 一、对称加密算法 对称加密算法,又被称为私...