最新发布第461页

Linux tr命令:字符转换

Linux tr 命令用于转换或删除文件中的字符,tr 指令从标准输入设备读取数据,经过字符串转译后,将结果输出到标准输出设备。 语法格式:tr [参数] [字符串1] [字符串2] 常用参数: -c选定字符串...

MySQL数据库复制的主要特点

MySQL复制是一个基于日志的异步复制系统,允许一个MySQL服务器实例(源服务器或主服务器)将数据更改复制到一个或多个其他MySQL服务器实例(复制服务器或从服务器)。 主要特点: 异步性:主服...

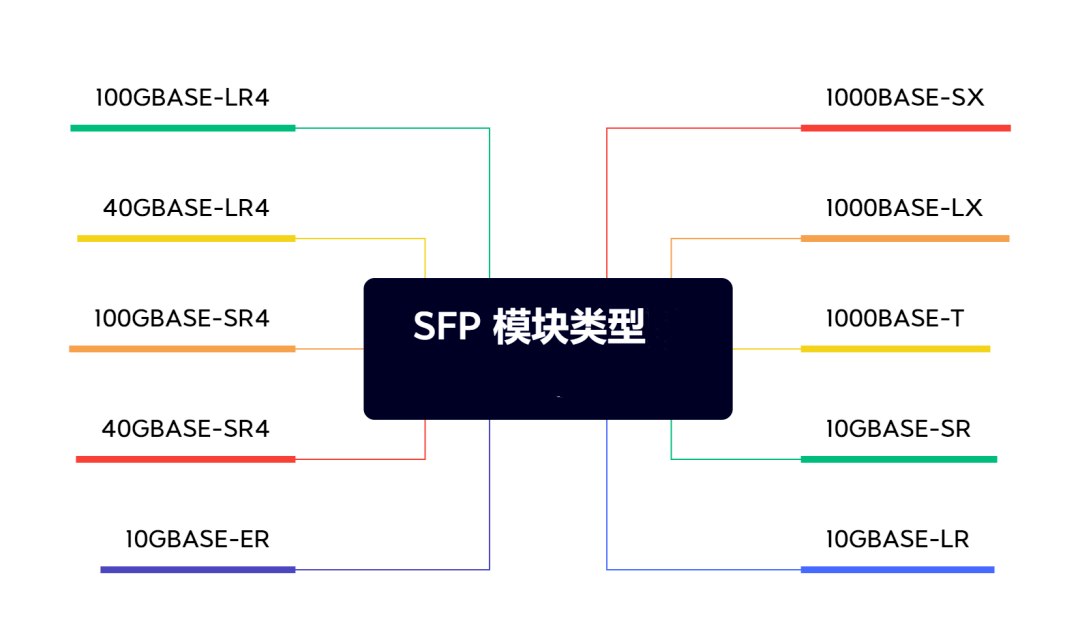

什么是并发网络适配器 (CNA),有哪些特点?

并发网络适配器 (CNA,Converged Network Adapter) 是一种多功能设备,可以同时处理以太网数据,光纤通道数据和其他类型的网络数据。 CNA是一种较新的技术,它将HBA和NIC的功能合二为一,从而简...

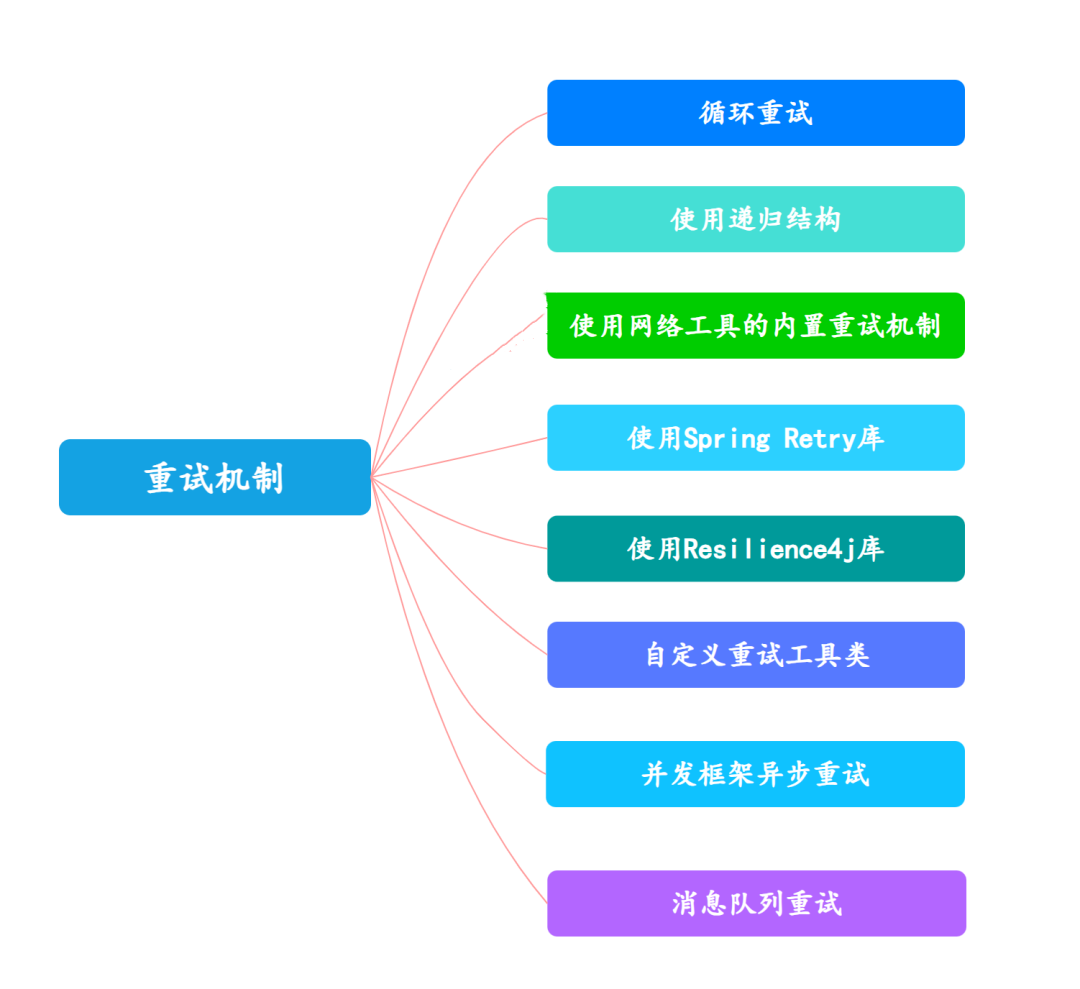

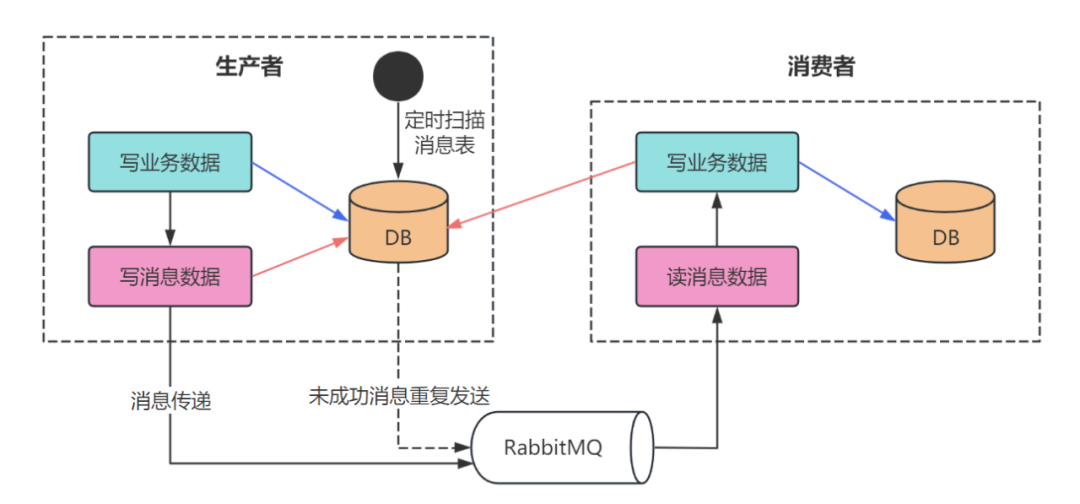

请求重试的方法有哪些?

一个大的项目中,可能会调用多个三方服务,而这些三方的服务器可能分布在世界的各个角落,所以请求三方接口的时候,难免会遇到一些网络问题,这时候需要加入重试机制了,当然这也是面试的常见问...

服务器被攻击了怎么办?(如何防止服务器被攻击)

一、初步诊断 当黑客攻击服务器时,首先要立即停止服务器运行,并开启安全模式,以免攻击者通过远程连接来获取更多数据。然后,要找出攻击者的位置,判断其攻击的类型,以及攻击的深度。这可以...

云堡垒机相关概念以及应用场景详细介绍

云堡垒机相关概念 云堡垒机实例 一个云堡垒机实例对应一个独立运行的云堡垒机系统,用户登录云堡垒机控制台管理实例。只有创建了云堡垒机实例后,才能登录云堡垒机系统,实现安全运维管理与审计...

Azkaban的权限控制是如何工作的?

Azkaban提供了灵活的权限控制机制,以确保项目和工作流的安全性。 权限控制是通过以下方式工作的: 1、用户和组: Azkaban允许管理员创建用户和组。用户是具体的个体,而组是将用户组织在一起的...

QUIC常见的数据帧类型有哪些?

PING帧: 用于测试连接的可用性。PING帧不包含负载,只是用于确认连接是否存活。 ACK帧: 用于确认收到的数据包。它包含有关已收到的数据包的信息,以确保数据的可靠传输。 RESET_STR...