最新发布第476页

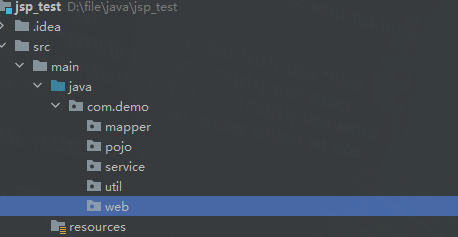

JavaWeb:servlet+jsp+mybatis商品管理增删改查

1、环境准备 1.1、创建数据库 CREATE DATABASE jsp_test; USE jsp_test; -- 删除tb_brand表 DROP TABLE IF EXISTS tb_brand; -- 创建tb_brand表 CREATE TABLE tb_brand ( -- id 主键 id INT PRI...

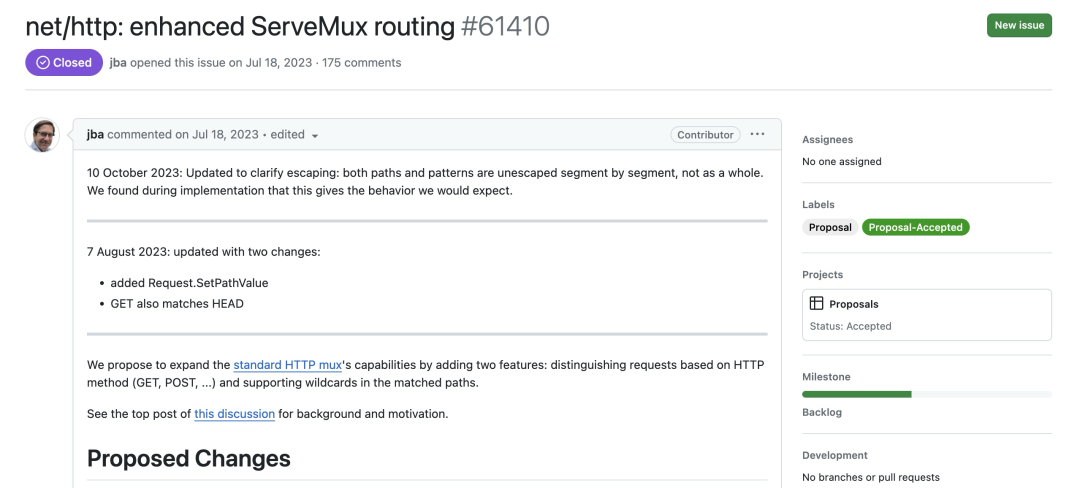

Go1.22新特性:增强http.ServerMux路由能力

Go1.22 有一个比较重要的新特性,那就是基于提案《net/http: enhanced ServeMux routing》,增强了 http.ServerMux 的路由匹配能力,非常值得大家学习和关注。 本次的新特性主要是新增了 HTTP ...

Spring注解开发

1、半注解开发 Spring注解开发是指使用注解来配置和管理Spring框架中的各种组件和功能。 通过使用注解,我们可以在代码中直接声明和配置Spring的bean、依赖注入、AOP切面等,并且减少了传统XML...

爬虫逆向加密入门之MD5、URLEncode和Base64

在我们进行js逆向的时候,总会遇见一些我们人类无法直接能理解的东西出现,此时你看到的大多数是被加密过的密文。 一、一切从MD5开始 MD5是一个非常常见的摘要(hash)算法。其特点就是小巧、速度...

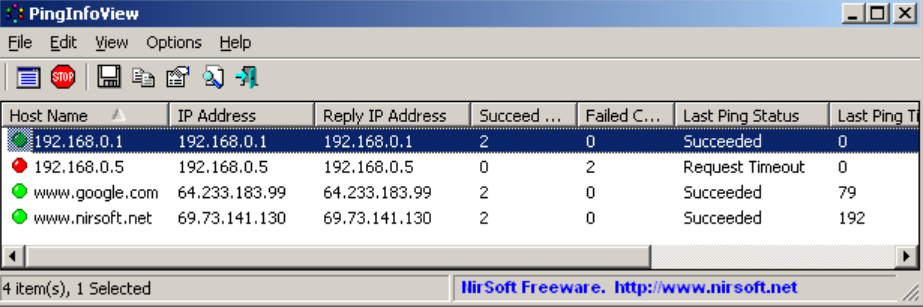

PingInfoView:强大而易用的网络连通性检测工具

今天,不念要向大家介绍的就是这样一款实用且功能强大的网络监控工具——PingInfoView。 它以其简洁直观的界面设计和高效精准的网络检测能力,深受广大IT专业人士及网络爱好者的青睐。 一、Ping...

如何在Linux系统中设置SSH密钥身份验证

SSH(Secure Shell)是一种加密的网络协议,广泛的应用在不安全的网络上安全地运行网络服务。 SSH提供了加密的通信和身份验证的方法,这会让数据传输变得更加安全可靠。 其中,SSH密钥身份验证...

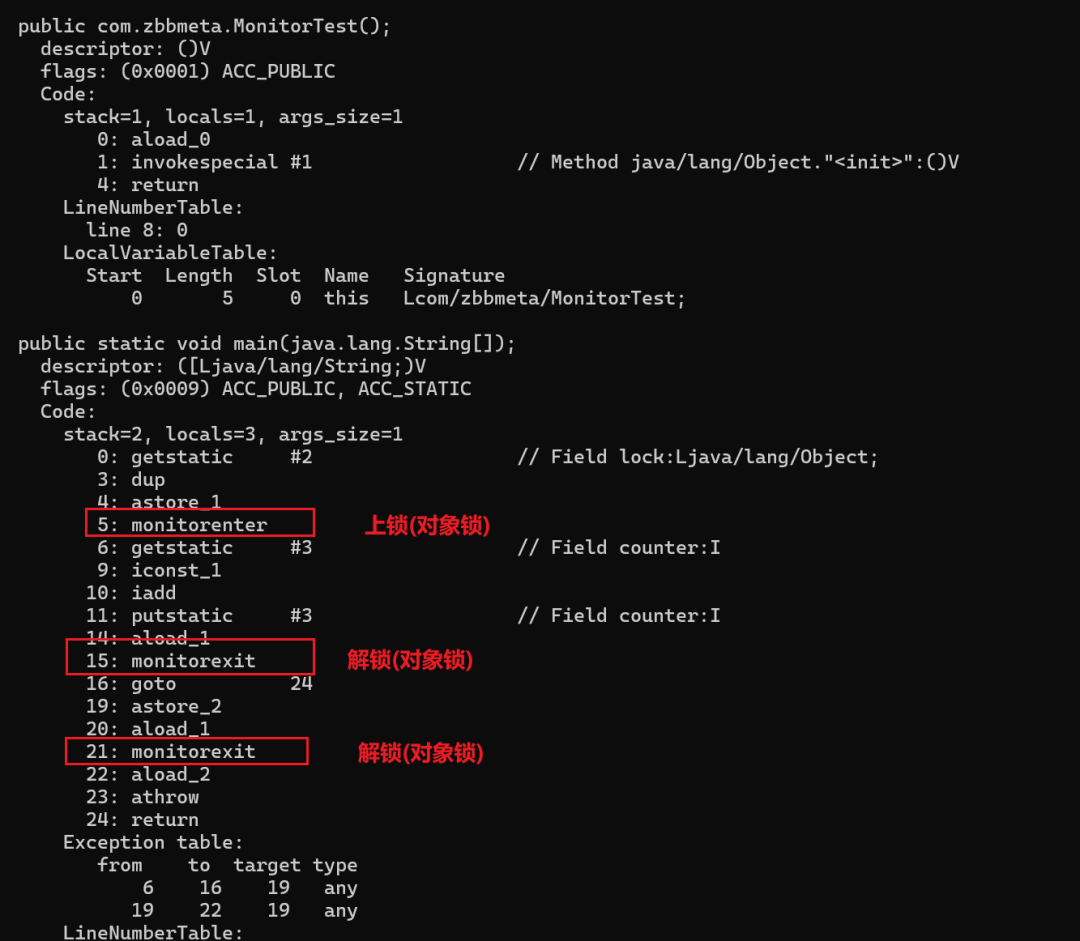

synchronized关键字的底层原理

在Java中,关键字synchronized可以保证在同一个时刻,只有一个线程可以执行某个方法或者某个代码块(主要是对方法或者代码块中存在共享数据的操作)。 同时我们还应该注意到synchronized的另外一...

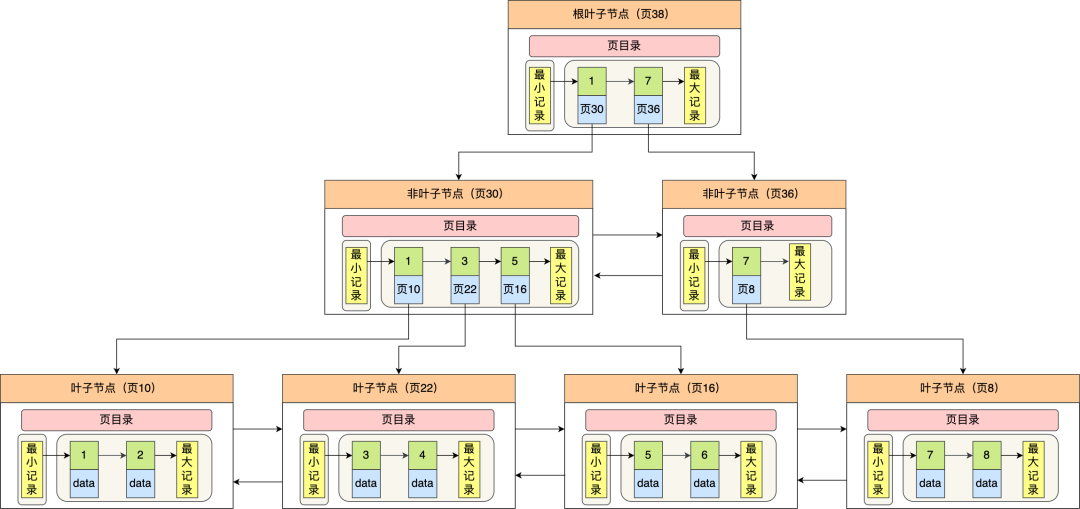

索引怎么提高查询效率的?

构建了索引,索引的数据就是有序存储的,可以利用二分查找,可以快速定位需要查询的数据,减少数据扫描的时间。 nnoDB里的B+树中的每个节点都是一个数据页,结构示意图如下: 我们再看看 B+ 树...