排序

Dockerfile的整个构建镜像过程详解

Dockerfile 首先,创建一个目录用于存放应用程序以及构建过程中使用到的各个文件等; 然后,在这个目录下创建一个Dockerfile文件,一般建议Dockerfile的文件名就是Dockerfile; 编写Dockerfile...

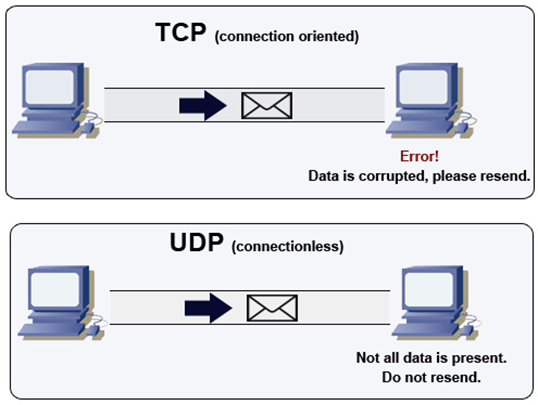

什么是TCP和UDP协议?(TCP和UDP协议适用场景有哪些)

TCP(传输控制协议,Transmission Control Protocol)和UDP(用户数据报协议,User Datagram Protocol)是两种传输层协议,它们的主要目的是在网络中的两个节点(例如计算机、服务器等)之间传...

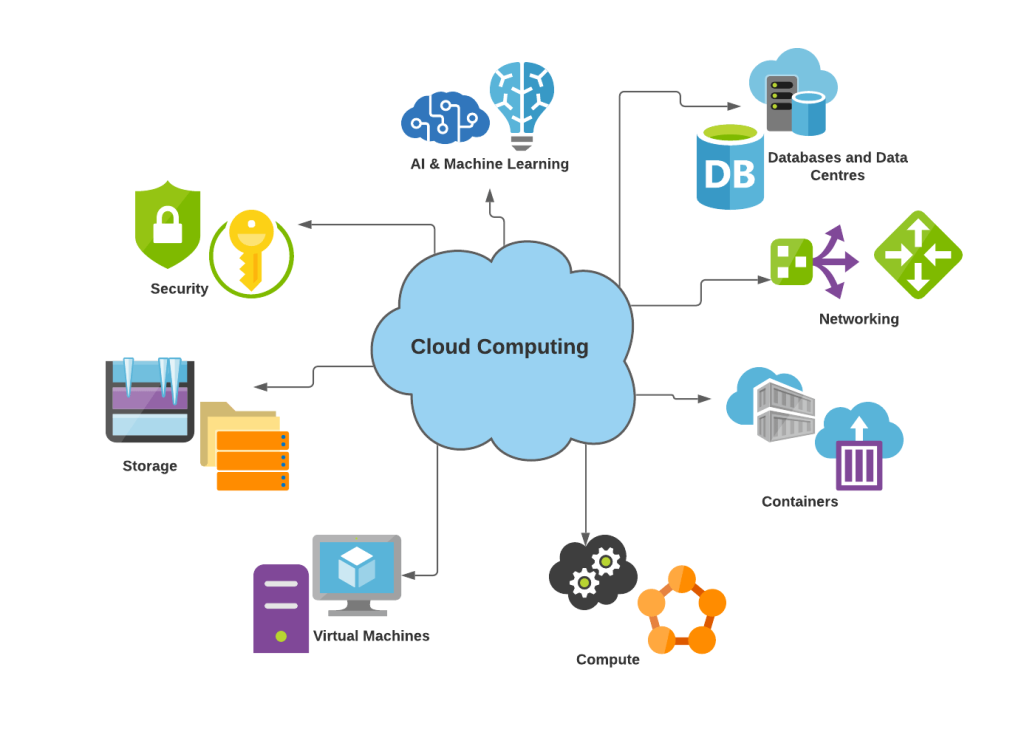

什么是云计算,涉及到的技术有哪些?

2022年还剩不到2个月就结束了,即将步入2023年,在云计算领域,技术迭代非常的快,所以在即将到来的2023年,了解一下前沿的云计算技术,提前准备非常有必要。 那么2023年有些值得你去学习的云计...

MSTP和RSTP有什么区别?

MSTP和RSTP是生成树协议中常用的两种。 它们的主要区别在于: 协议速度: RSTP的收敛速度更快,它能在数秒内收敛网络拓扑,而MSTP可能需要几十秒到几分钟来收敛网络。 VLAN支持: MSTP支持多VLA...

对象数据库有哪些(常见的对象数据库)

对象数据库(Object-Oriented Databases,OODB)是一种以对象为核心的数据库管理系统,它将数据以对象的形式存储,支持封装、继承和多态等面向对象的特性。 对象数据库主要用于处理复杂的数据结...

什么是磁盘阵列和存储服务器?(磁盘阵列和存储服务器的区别)

磁盘阵列和存储服务器是两个用于存储和管理数据的不同概念。 它们在功能、性能和用途上有一些区别。 磁盘阵列(RAID,Redundant Array of Independent Disks): 定义:磁盘阵列是一种数据存储...

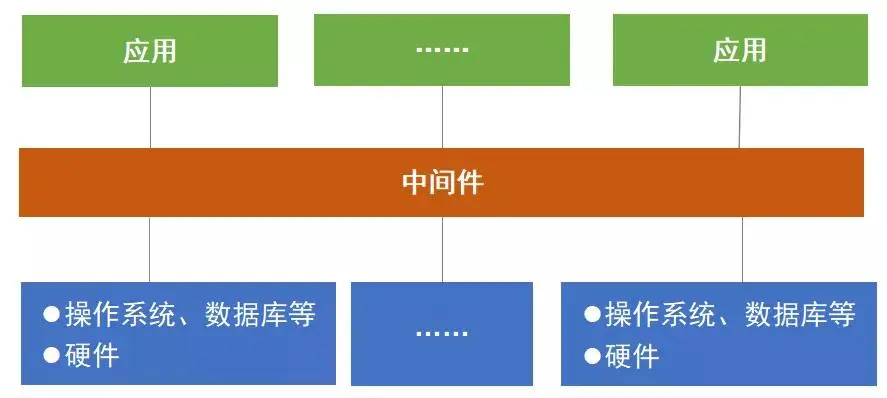

探索中间件技术:重要组件及其应用

在现代软件开发中,中间件起到了至关重要的作用。 它们是连接应用程序和底层操作系统、数据库或网络协议的关键组件,使得开发人员可以更专注于业务逻辑,而无需深入了解底层细节。 本文将介绍一...

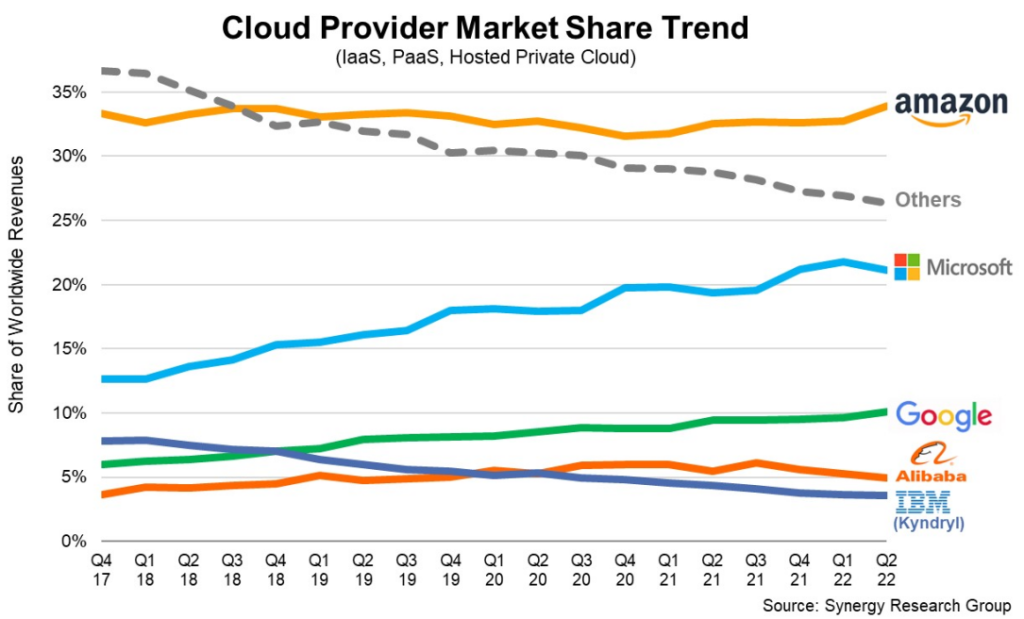

目前情况下,云计算行业的未来在何方?

一、云计算行业,2022年到拐点了吗? 2022年,对我们所有人而言,印象最深的关键词,相信会有这四个字:不确定性。每个人,每家企事业单位,都和这个关键词息息相关。风险,会让我们每个人感觉...