排序

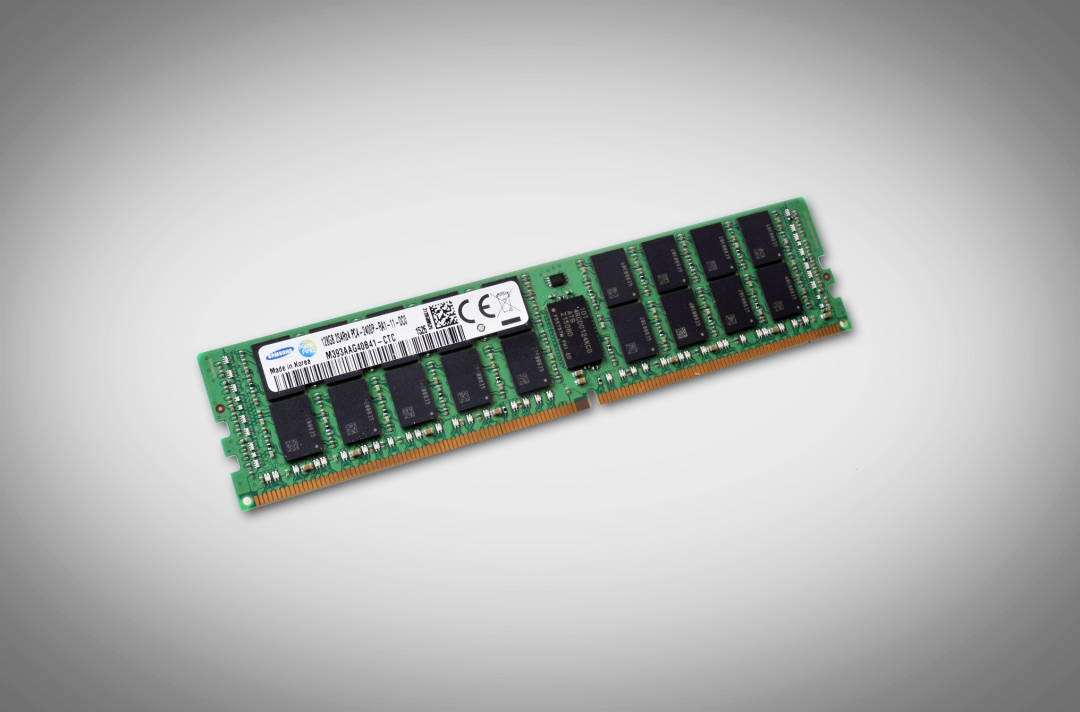

DDR4内存的特点和优势以及适用场景有哪些

特点和优势 DDR4(Double Data Rate 4)内存标准于2014年发布,作为DDR3的继任者,引入了许多改进,以满足当时和未来服务器需求的不断增长。 以下是DDR4内存在服务器中的特点和优势: 更高的频...

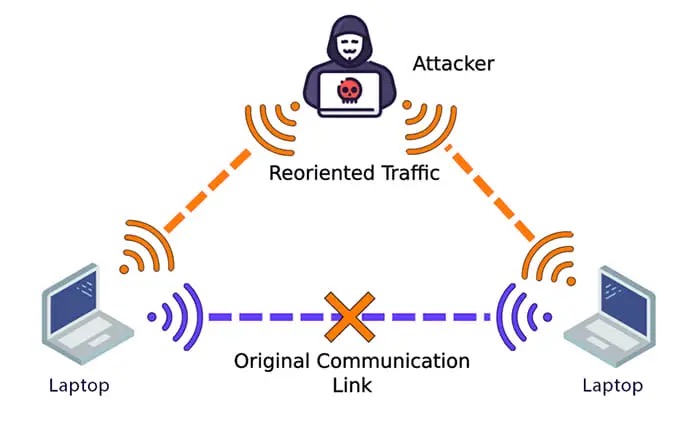

什么是中间人攻击,怎样防止这种攻击

自从互联网诞生以来,网络攻击的方式就层出不穷,而且很多早期的攻击技巧已经沿用至今。 中间人攻击(Man in the Middle,简称 MITM)就是一种历史悠久,至今仍然被攻击者常用的网络侵袭手段。 ...

什么是DHCP服务器?(DHCP服务器工作原理)

DHCP(动态主机配置协议,Dynamic Host Configuration Protocol)服务器是一种网络设备,负责在TCP/IP网络中自动分配IP地址和其他网络配置参数给客户端设备。 通过使用DHCP服务器,网络管理员可...

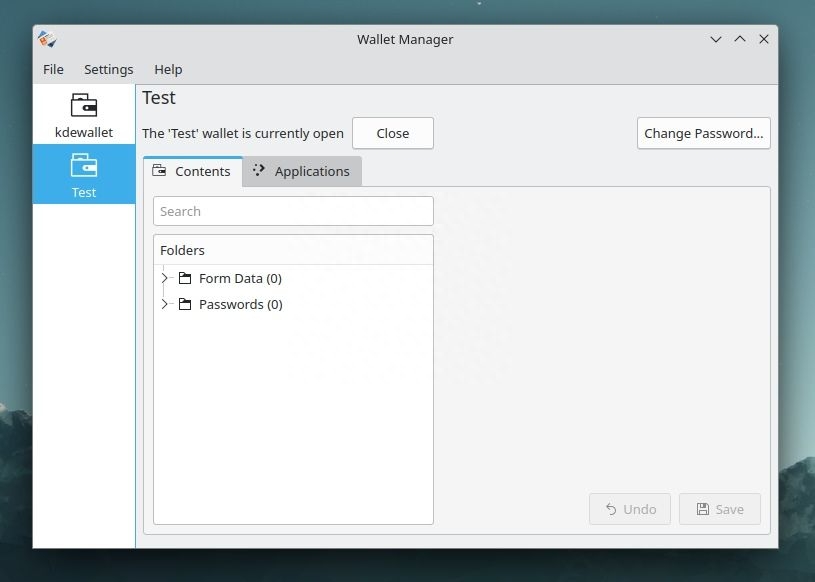

KDE钱包如何关闭?

KDE 钱包管理器Wallet Manager 是 KDE Plasma 桌面默认包含的一个应用,用于存储和管理密码。 无论是存储网站凭据还是 SSH 密钥密码,你都可以使用 KDE 钱包来完成这一切。它与系统的其余部分集...

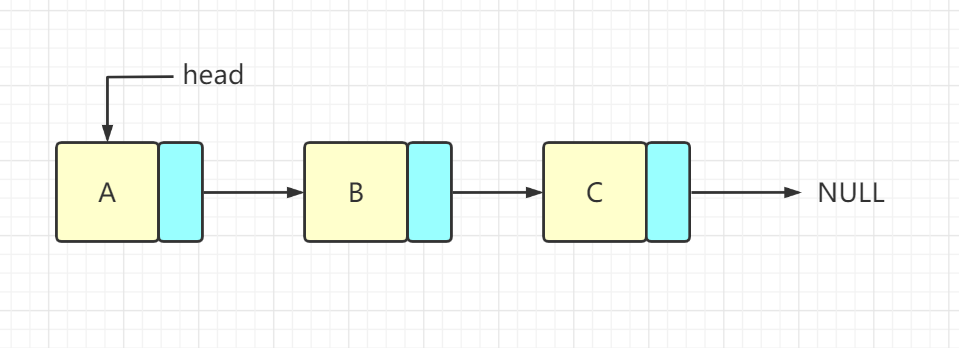

如何找到单链表中间的节点

要找到单链表的中间节点,你可以使用双指针技巧,其中一个指针每次移动一个节点,另一个指针每次移动两个节点。 当快指针到达链表尾部时,慢指针就会指向链表的中间节点。 参考代码: #include ...

如何优化一条慢sql

尽量覆盖索引,减少回表 组合索引符合最左匹配原则,不然会索引失效 避免索引失效,比如不要用左模糊匹配、函数计算、表达式计算等等。 分页查询优化:该方案适用于主键自增的表,可以把Limit查...

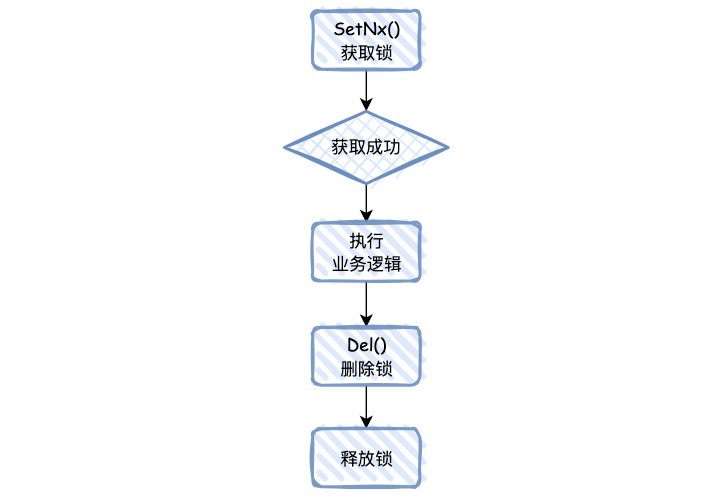

手动实现一个Redis分布式锁

今天第一天开工,收拾心情,又要开始好好学习,好好工作了。 对于使用 Java 的小伙伴,其实我们完全不用手动撸一个分布式锁,直接使用 Redisson 就行。 但是因为这些封装好的组建,让我们越来越...

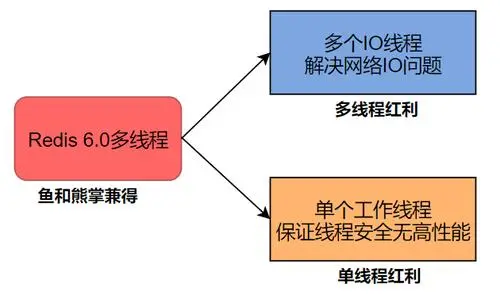

Redis 6.0之后为什么引入了多线程?

虽然 Redis 的主要工作(网络 I/O 和执行命令)一直是单线程模型,但是在 Redis 6.0 版本之后,也采用了多个 I/O 线程来处理网络请求,这是因为随着网络硬件的性能提升,Redis 的性能瓶颈有时会...