排序

如何选择路由器ID

在OSPF中,路由器ID的选择方法有三种优先级,分别是: 手动配置: 管理员可以手动为每个OSPF路由器指定一个路由器ID。 手动配置的路由器ID优先级最高,具有最高的稳定性,因为它不会随着网络拓...

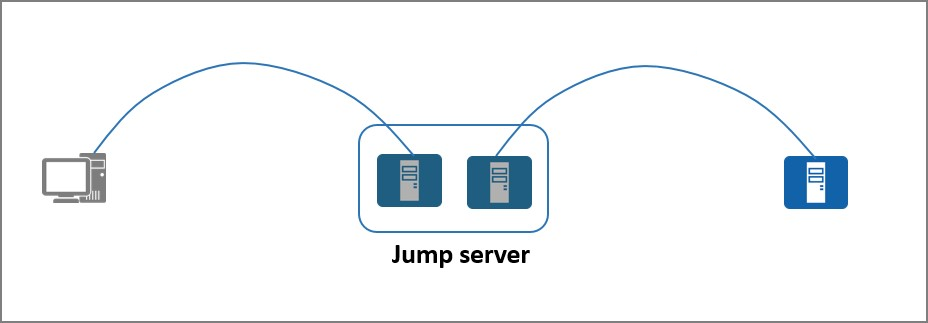

跳板机逐渐被堡垒机替代的最主要原因是什么?

早在2000年左右,一些大中型企业为了集中运维人员的远程登录管理,会在机房部署一台跳板服务器,所有运维人员需要先远程登录本设备,再从跳转服务器登录其他服务器进行运维操作。 但跳转服务器...

网络技术专业术语大全,含中英文对照及缩写(网络技术专业术语有哪些)

今天不念给大家分享的是网络技术领域相关的术语大全。 自主访问控(DAC:Discretionary Access Control) 自主访问控制(DAC)是一个访问控制服务,其执行一个基于系统实体身份的安全政策和它们的授...

网络技术之核心层、汇聚层、接入层三层对比

方面核心层汇聚层接入层功能- 高速数据传输,支持高吞吐量- 冗余和高可用性- 快速恢复和负载均衡- 流量聚合和分发,连接不同子网- 应用网络策略,QoS标记- 横向扩展和冗余- 连接最终用户设备- ...

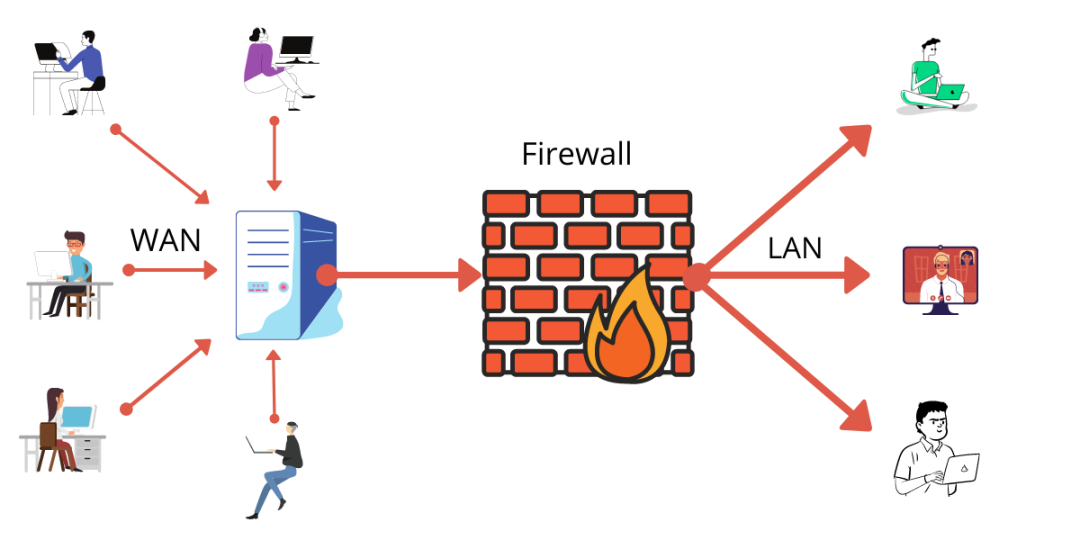

通俗解释防火墙的工作原理

为了防止看本篇文章的童鞋没有基础的计算机知识,不念将用一些生活化的词语和场景进行解释。 防火墙可以想象成是一种超级智能的安全大门,保护你的计算机和网络就像守护神一样。想象你的计算机...

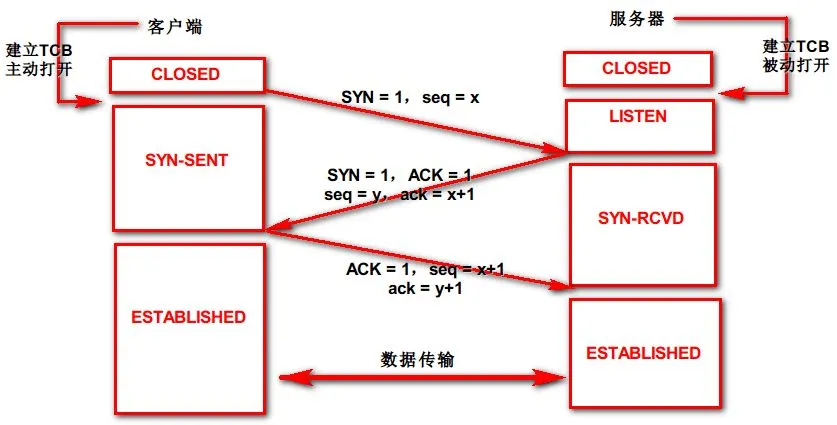

SYN泛洪攻击原理及防御

SYN泛洪是一种常见的DDoS(分布式拒绝服务)攻击类型,它旨在淹没目标服务器的TCP连接队列,从而使合法用户无法建立新的TCP连接。 这种攻击利用了TCP三次握手过程中的漏洞,攻击者发送大量的伪...

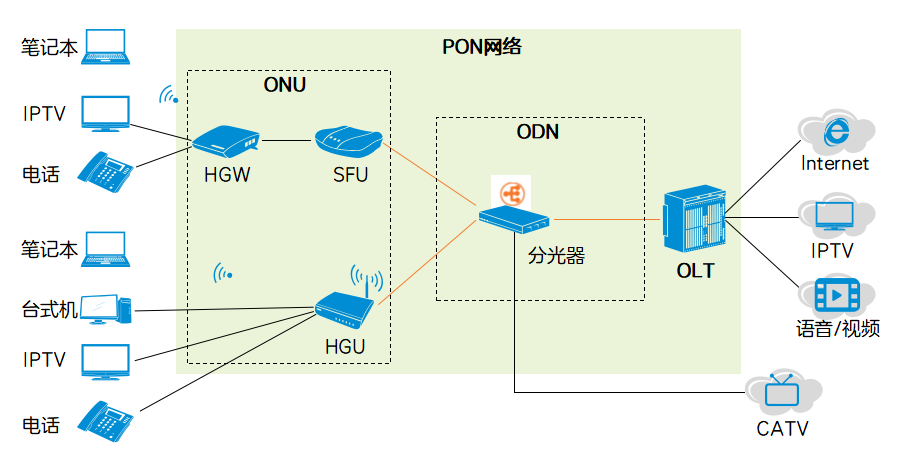

pon网络的工作原理及过程

1、PON网络简介 PON(Passive Optical Network,无源光网络)是一种光纤接入技术,它使用无源设备(如分光器)在用户和网络提供商之间建立物理连接。 PON网络的主要优点是能够提供高带宽,低延...

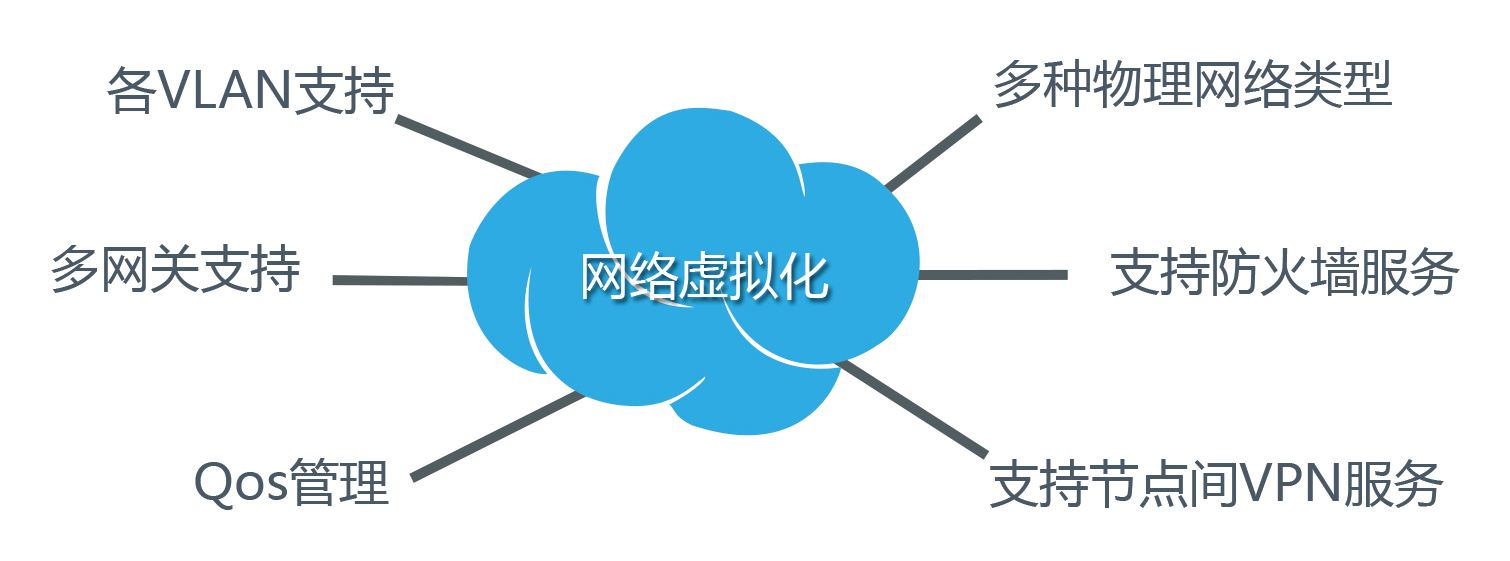

KVM网络虚拟化组件有哪些(KVM网络虚拟化的实现方式)

KVM(Kernel-based Virtual Machine)虚拟化技术在网络方面提供了灵活的虚拟化解决方案。 KVM网络虚拟化允许虚拟机与外部网络进行通信,以及虚拟机之间的互相通信。 以下是KVM网络虚拟化的主要...