最新发布第520页

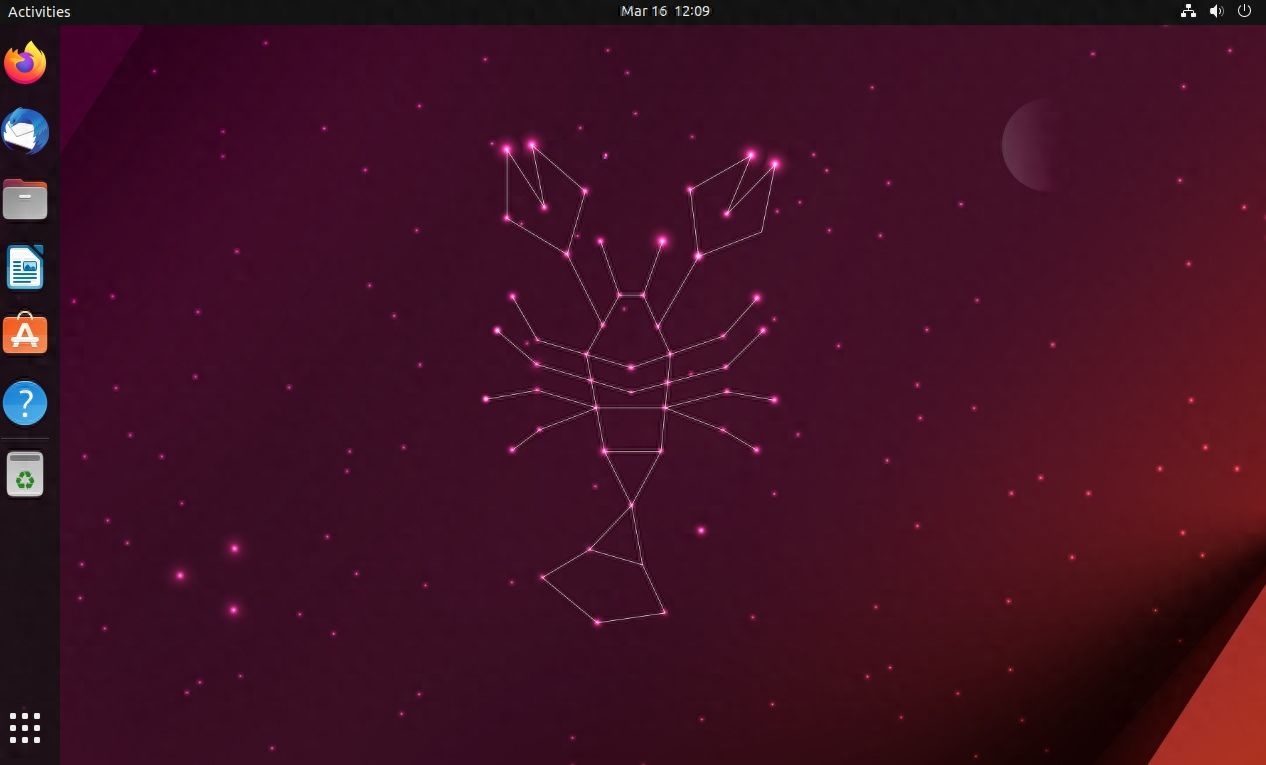

Linux系统开机启动顺序详解:探究基于Systemd初始化系统的启动流程

Linux 系统开机启动顺序在不同的发行版和初始化系统(如 SysV、Upstart 和 Systemd)中可能略有差异。 这里我们以 Systemd 为例,详细解释 Linux 系统开机启动的顺序。 Systemd 目前是许多主流 ...

rand函数用法详解(c语言生成0~99随机数)

rand函数是C语言库中用于生成伪随机数的函数,它位于stdlib.h头文件中,所以在使用它之前需要包含这个头文件。 rand函数生成的随机数是伪随机数,因为它们是由一个确定性算法生成的,只是看起来...

用 mysql_config_editor 生成登录密钥

一、mysql_config_editor说明 mysql_config_editor是MySQL自带的一款用于安全加密登录的工具。 使用mysql_config_editor可以创建一个MySQL密钥,将登录MySQL的username、password、port等 参数...

putty连接linux中文乱码(解决putty连接Linux的中文乱码问题)

当使用PuTTY连接Linux服务器时,可能会遇到中文字符显示为乱码的问题。 这通常是由于字符编码设置不正确导致的。 要解决这个问题,您可以按照以下步骤操作: 在PuTTY的配置界面,找到Window >...

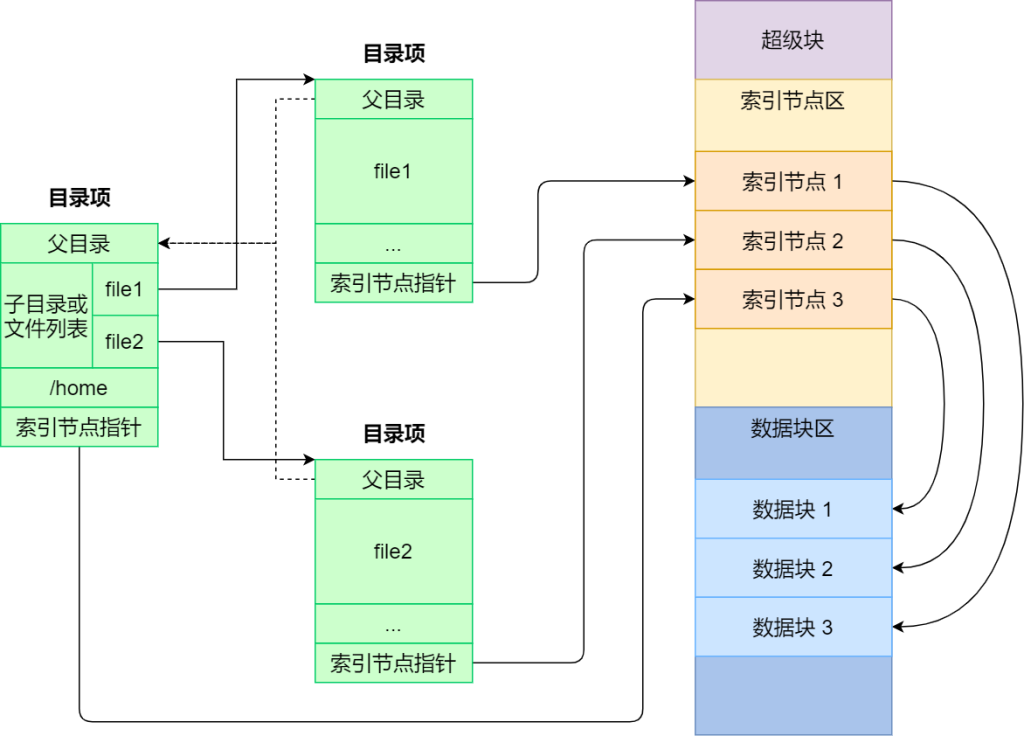

Linux文件系统的基本组成

文件系统是操作系统中负责管理持久数据的子系统,说简单点,就是负责把用户的文件存到磁盘硬件中,因为即使计算机断电了,磁盘里的数据并不会丢失,所以可以持久化的保存文件。 文件系统的基本...

编程语言排行榜及其特点、优缺点

无论你是正在学习编程,还是已经是一位经验丰富的开发者,对于选择合适的编程语言都是一个不可回避的问题。 在这篇文章中,不念将比较并探讨八种常见的编程语言,帮助你选择最适合你的编程语言...

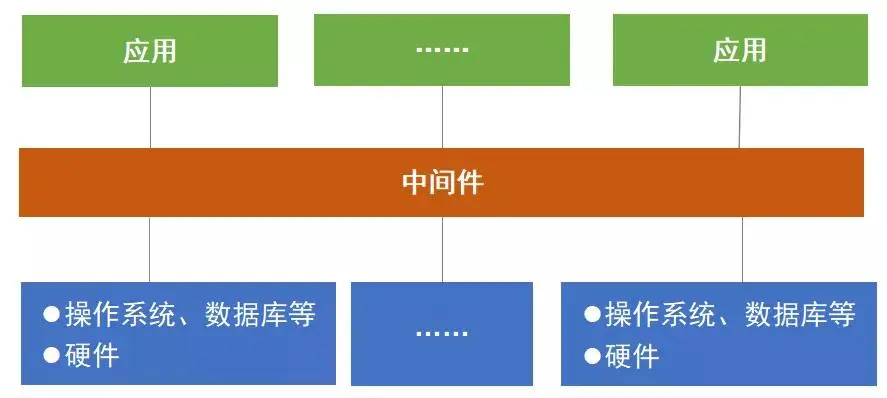

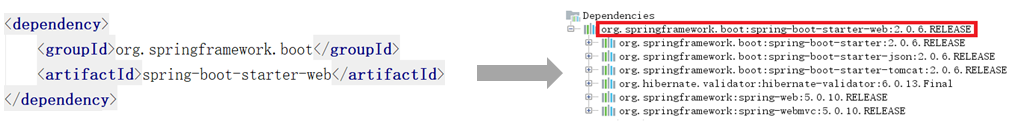

探索中间件技术:重要组件及其应用

在现代软件开发中,中间件起到了至关重要的作用。 它们是连接应用程序和底层操作系统、数据库或网络协议的关键组件,使得开发人员可以更专注于业务逻辑,而无需深入了解底层细节。 本文将介绍一...

怎么下载网页上的视频?(最新有效下载工具)

在日常生活当中我们经常都会在网页上面流量视频,很多人在浏览的过程当中都会想要把网页上面的视频下载下来。其实,很早之前就有很多方法可以从网页下载视频,但是因为时代在飞速的发展,当年的...